初探无线安全审计设备WiFi Pineapple Nano系列之SSLsplit与Etter

声明:本人也是刚刚接触无线领域的安全测试,如有不当之处,欢迎大家共同交流、探讨。

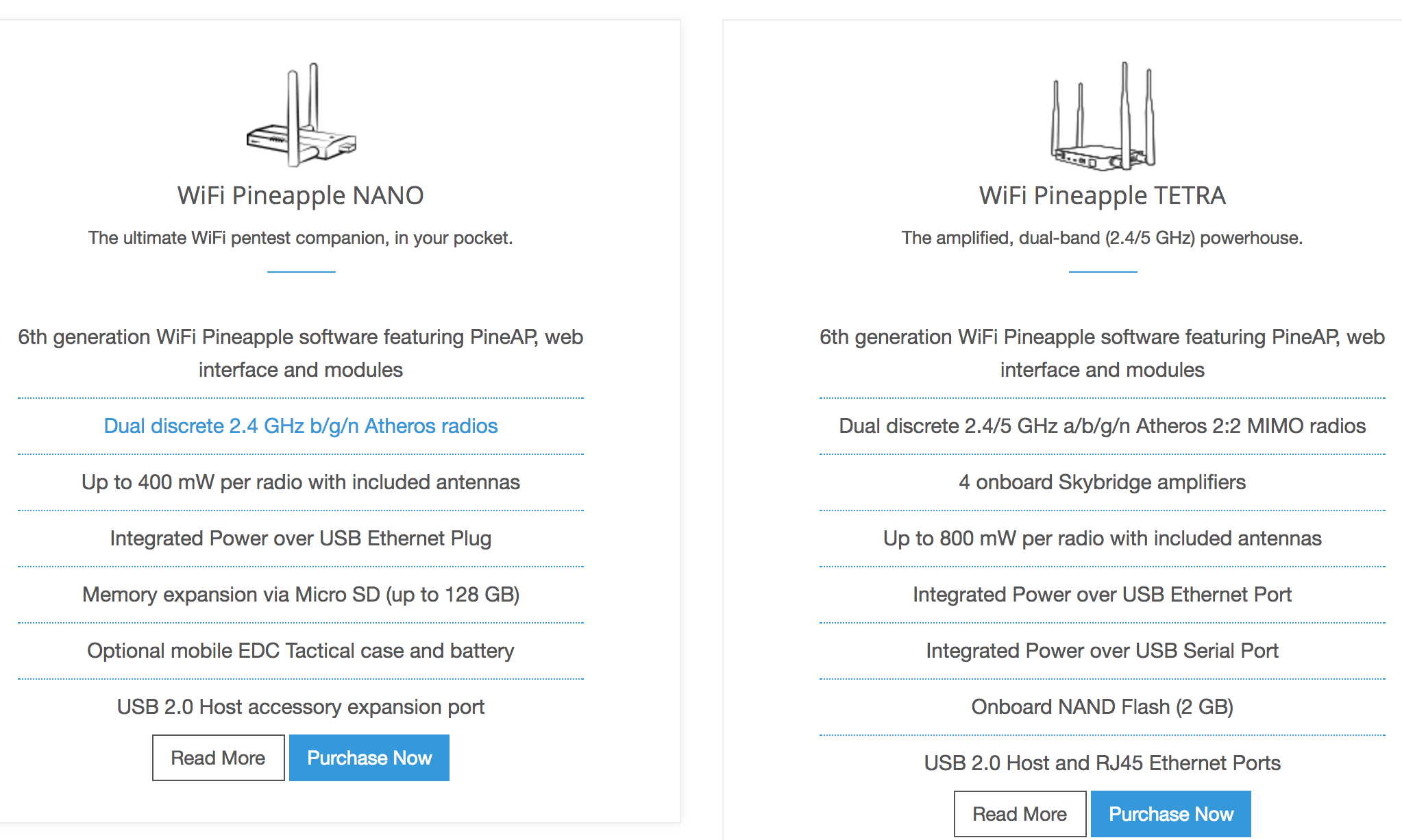

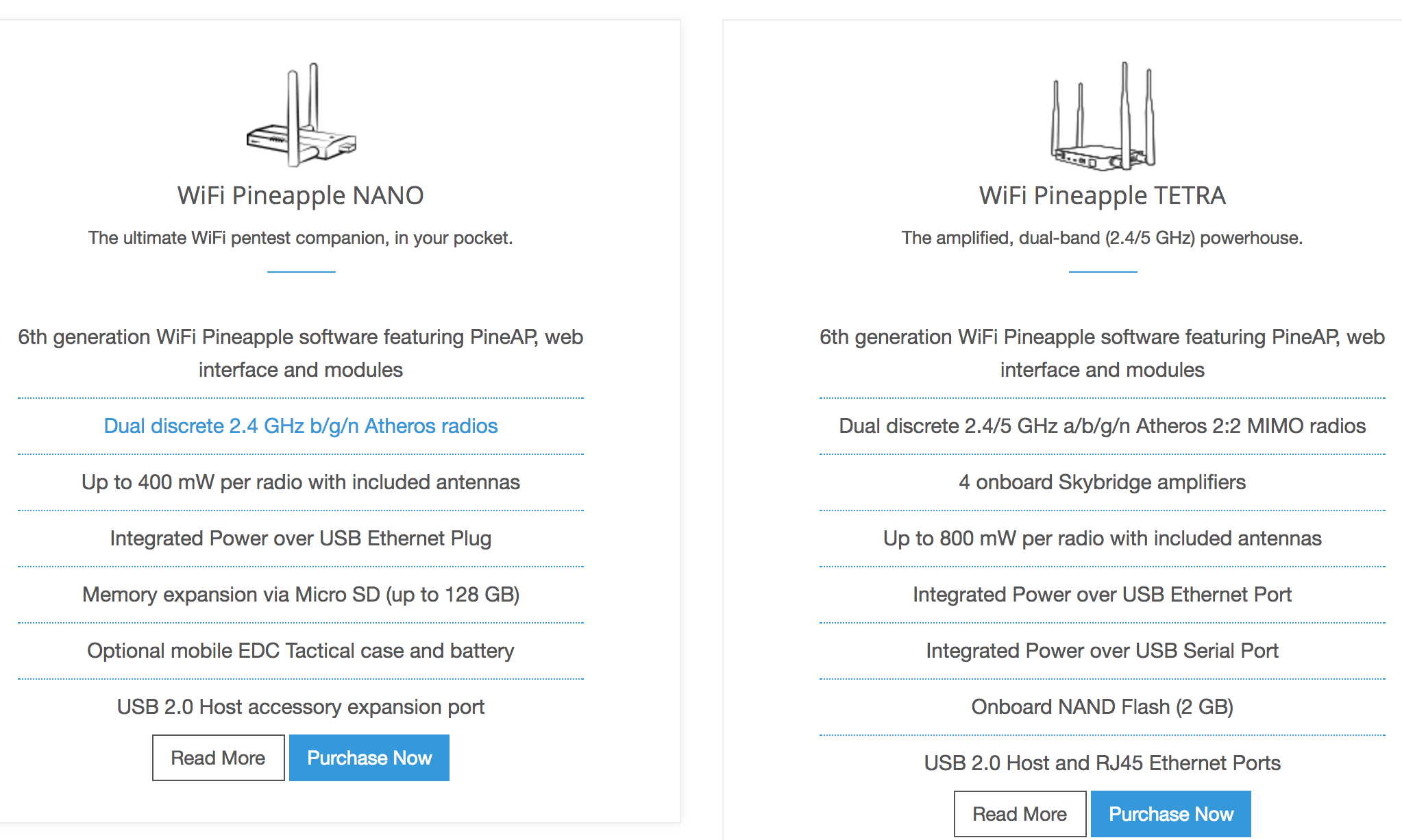

The WiFi Pineapple 是由国外无线安全审计公司Hak5开发并售卖的一款无线安全测试神器(俗称大菠萝),从2008年起目前已经发布到第六代产品。当前的主打产品是The WiFi Pineapple NANO 和WiFI Pineapple TETRA(支持5GHz频段)。

The WiFi Pineapple的主要特性是:

1、用作WiFi中间人攻击测试平台

2、一整套的针对AP的渗透测试套件

3、基于WEB界面

4、基于嵌入式linux系统

5、不定时的各种软件更新

(根据官网售价Pineapple NANO价格$99.99-$149.99,TETRA的售价$199.99-$299.99)

针对官网给出的价格感人,我天朝有些人推出了基于NANO相同配置(同时增加了充电宝功能)的山xx产品(完全基于官方系统,并支持官网软件同步更新),所以本人也算支持了一回国产 ^_^ ,请忽略设备上那个诡异的菠萝贴纸。

(此款国产WiFi Pineapple NANO售价¥300)

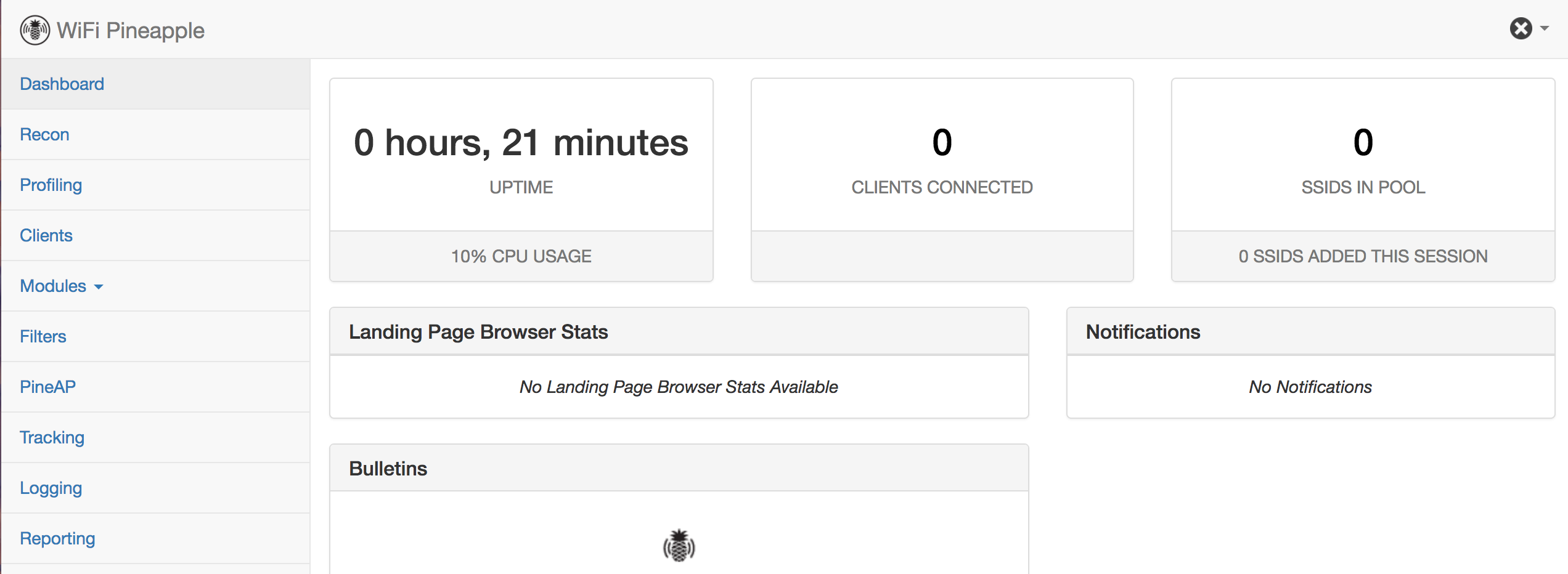

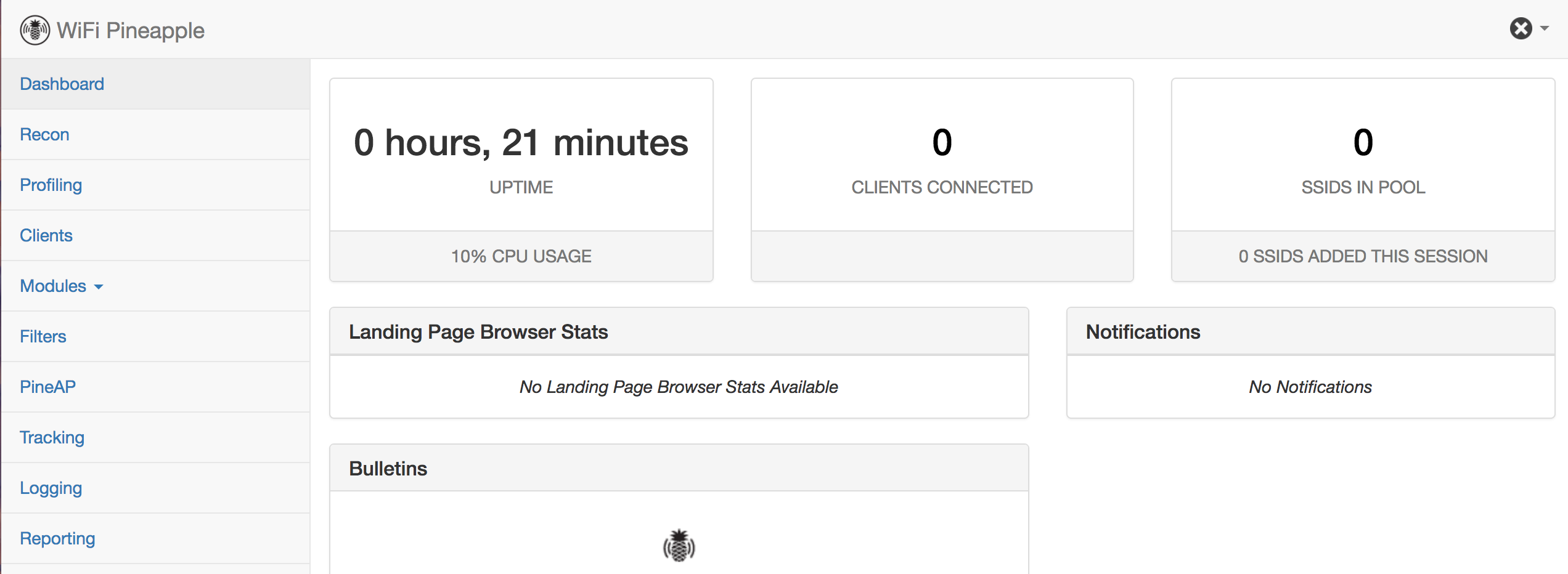

言归正传,我们接下来看下The WiFi Pineapple的设备管理界面(以下简称大菠萝),在浏览器输入默认管理地址:172.16.42.1:1471,界面会引导用户设置登录密码(密码同样用来登录SSH)。

(默认首页Dashboard,可查看当前设备运行时间及客户端连接情况)

接下来,我们重点看一下本文的两位主角SSLsplit与ettercap,ettercap作为老牌局域网攻击软件,想必大家已经非常熟悉,就不再赘述了。为了照顾所有童鞋,我们简单介绍一下SSLsplit。

SSLsplit简述:

SSLsplit是由瑞士计算机安全专家Daniel Roethlisberger在两年前发布在github上

(Github地址:https://github.com/droe/sslsplit),目前最新版本是0.5.0,在我们拿到手的菠萝派上的SSLsplit版本是0.4.11 不过并不影响我们本次的实验。

一、SSLsplit是用于针对SSL/TLS加密客户端和服务器之间的中间人攻击的工具,它主要用于网络取证,应用程序安全分析和渗透测试。

SSLsplit能够代替客户端向服务器发起SSL/TLS过程,并转发所有来自客户端的数据,除了基于NAT的操作,SSLsplit还支持设置静态目的地址,它会动态生成一个证书,使用攻击者的CA证书(客户端信任的)私钥签名。

二、SSLsplit采取透明代理方式,不充当浏览器中配置的HTTP或SOCKS代理。

三、SSLsplit支持IPv4和IPv6的普通TCP,普通SSL,HTTP和HTTPS连接,能够与RSA,DSA和ECDSA密钥以及DHE和ECDHE密码套件配合工作,根据的OpenSSL版本,SSLsplit还支持SSL 3.0,TLS 1.0,TLS 1.1和TLS 1.2以及可选的SSL 2.0。

四、支持跨平台工作,SSLsplit支持FreeBSD、OpenBSD、Linux、Mac OS X。

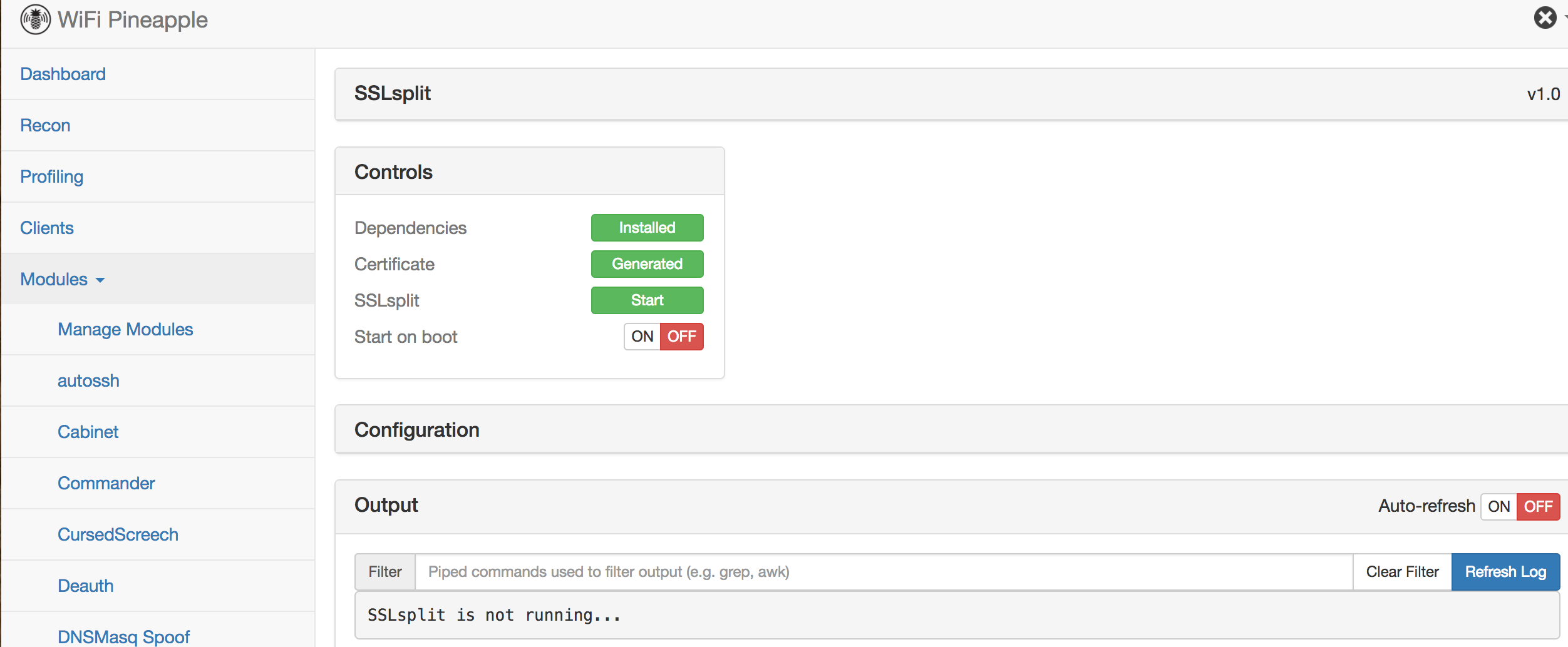

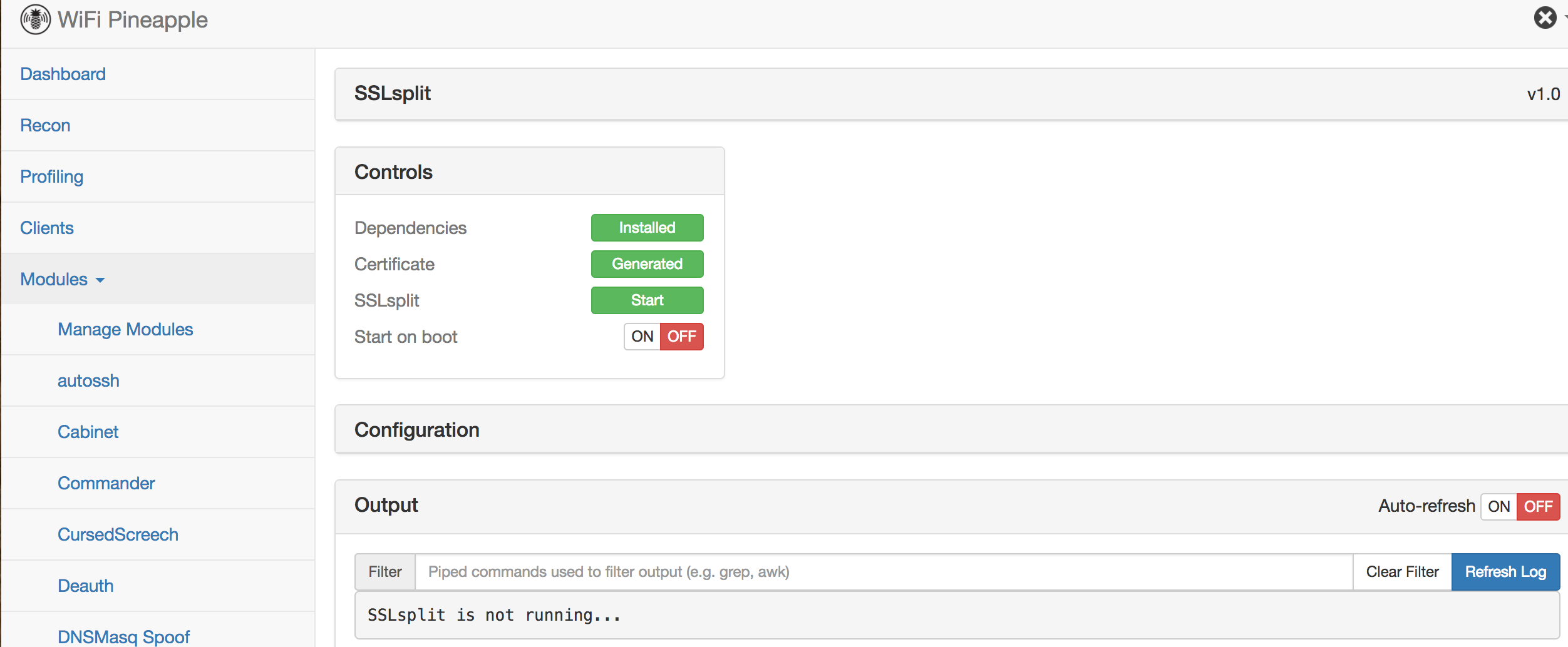

首先,我们看一下在大菠萝的WEB管理界面中SSLsplit的设置

(傻瓜式一键操作,后面我们会在基于命令行层面再次了解SSLsplit):

在Configuration界面配置需要进行端口重定向需要的iptables规则,其中默认的规则将所有普通访问的80端口重定向到8080端口,将443、邮件服务IMAP over SSL 涉及到的993、587、465端口从定向到8443端口。(本次实验我们就不使用WhatsApp了,所以可删除对于5222端口重定向)

在SSLsplit的Configuration中可以看到iptables的规则设定:

总的来说,在WiFi Pineapple Nano中的SSLsplit使用方法是简单粗暴式的一键“Start”,背后的操作都交给了软件内部已经设置好的配置文件,不过我认为刨根问底不仅仅是记者的天性,同时作为技术人的我们一样需要探究本质的精神,后面我们将在系统内部在观察一下SSLsplit的具体配置文件是怎样设置的。

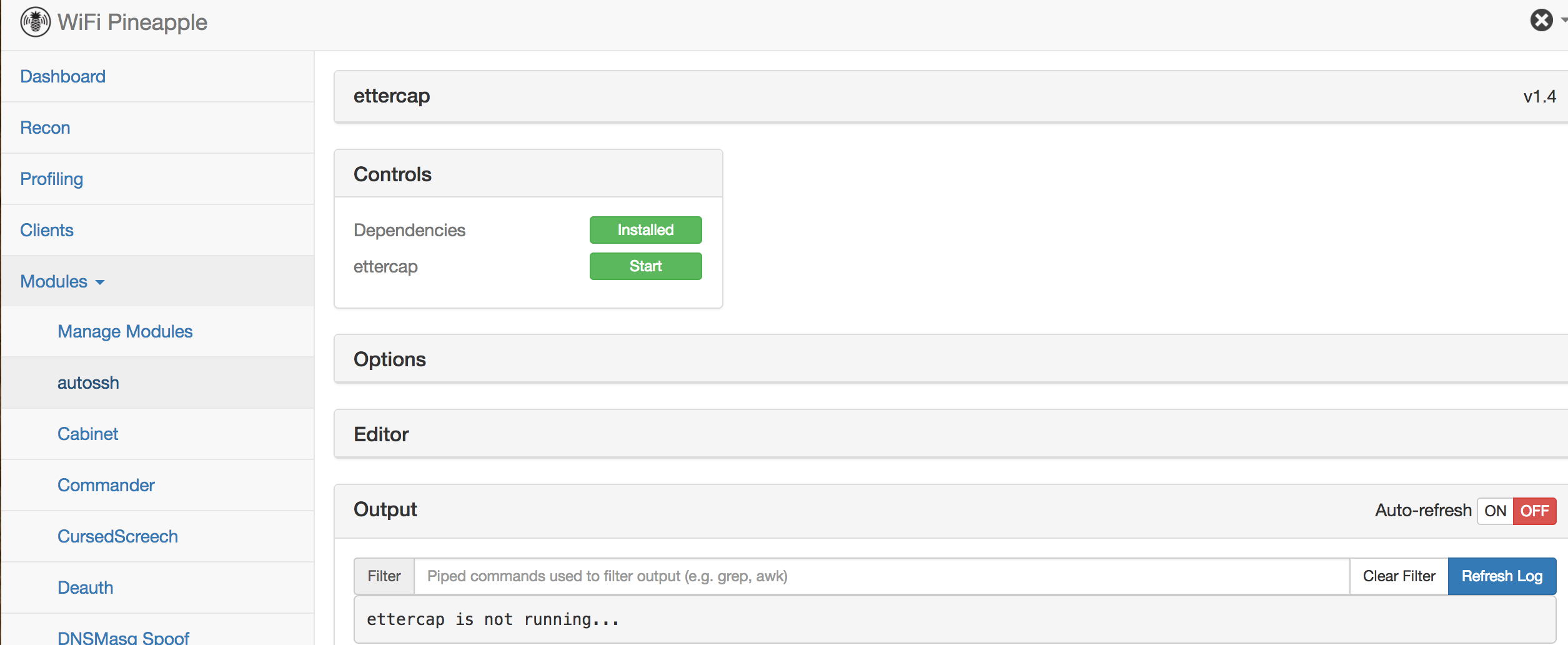

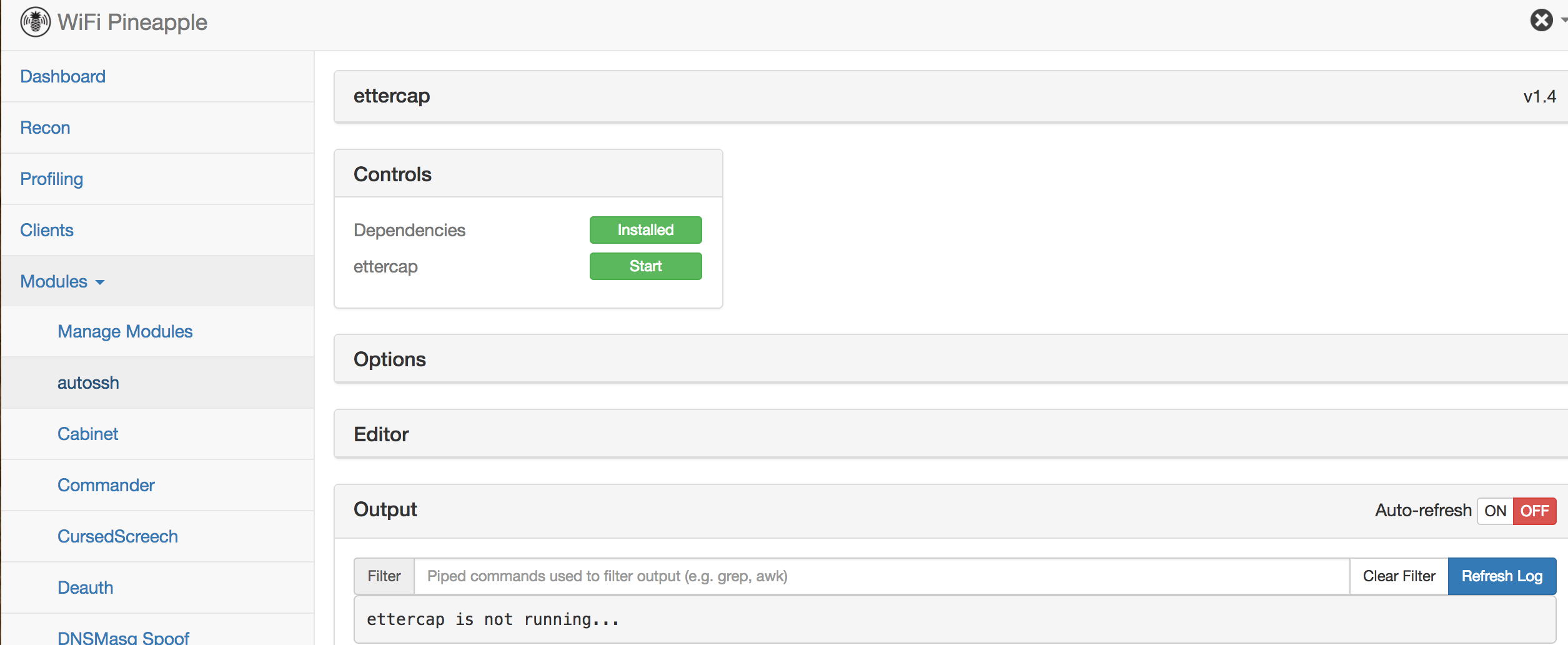

Ettercap部分:

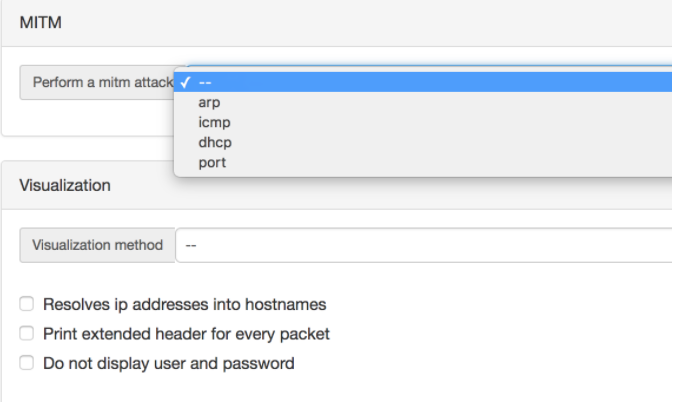

Ettercap是著名的局域网攻击软件,就不重复其相关介绍了,直接来看在WiFi Pineapple Nano中WEB界面设置情况:

我们看到在WiFi Pineapple Nano的界面中ettercap一样贯穿了大菠萝的精神,简单而优雅,一键Start。

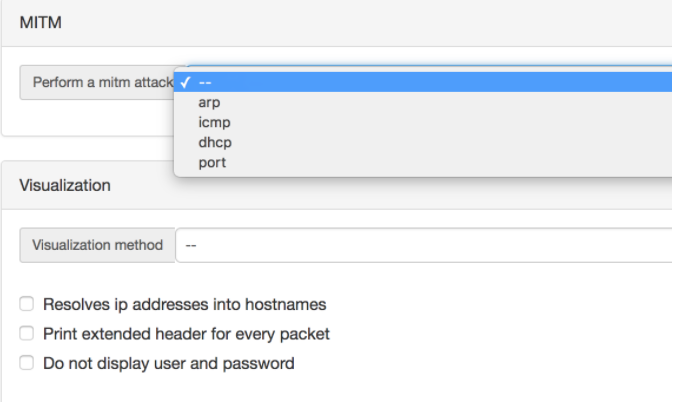

下面我们看一下Options给我们提供了哪些选项

从界面来看,已经将ettercap的各种选项参数简化为图形界面了。

MITM实验部分:

下面我们实际测试一下WiFi Pineapple Nano在MITM测试中的表现,

声明:本人也是刚刚接触无线领域的安全测试,如有不当之处,欢迎大家共同交流、探讨。

The WiFi Pineapple 是由国外无线安全审计公司Hak5开发并售卖的一款无线安全测试神器(俗称大菠萝),从2008年起目前已经发布到第六代产品。当前的主打产品是The WiFi Pineapple NANO 和WiFI Pineapple TETRA(支持5GHz频段)。

The WiFi Pineapple的主要特性是:

1、用作WiFi中间人攻击测试平台

2、一整套的针对AP的渗透测试套件

3、基于WEB界面

4、基于嵌入式linux系统

5、不定时的各种软件更新

(根据官网售价Pineapple NANO价格$99.99-$149.99,TETRA的售价$199.99-$299.99)

针对官网给出的价格感人,我天朝有些人推出了基于NANO相同配置(同时增加了充电宝功能)的山xx产品(完全基于官方系统,并支持官网软件同步更新),所以本人也算支持了一回国产 ^_^ ,请忽略设备上那个诡异的菠萝贴纸。

(此款国产WiFi Pineapple NANO售价¥300)

言归正传,我们接下来看下The WiFi Pineapple的设备管理界面(以下简称大菠萝),在浏览器输入默认管理地址:172.16.42.1:1471,界面会引导用户设置登录密码(密码同样用来登录SSH)。

(默认首页Dashboard,可查看当前设备运行时间及客户端连接情况)

接下来,我们重点看一下本文的两位主角SSLsplit与ettercap,ettercap作为老牌局域网攻击软件,想必大家已经非常熟悉,就不再赘述了。为了照顾所有童鞋,我们简单介绍一下SSLsplit。

SSLsplit简述:

SSLsplit是由瑞士计算机安全专家Daniel Roethlisberger在两年前发布在github上

(Github地址:https://github.com/droe/sslsplit),目前最新版本是0.5.0,在我们拿到手的菠萝派上的SSLsplit版本是0.4.11 不过并不影响我们本次的实验。 www.wnhack.com

一、SSLsplit是用于针对SSL/TLS加密客户端和服务器之间的中间人攻击的工具,它主要用于网络取证,应用程序安全分析和渗透测试。

SSLsplit能够代替客户端向服务器发起SSL/TLS过程,并转发所有来自客户端的数据,除了基于NAT的操作,SSLsplit还支持设置静态目的地址,它会动态生成一个证书,使用攻击者的CA证书(客户端信任的)私钥签名。

二、SSLsplit采取透明代理方式,不充当浏览器中配置的HTTP或SOCKS代理。

三、SSLsplit支持IPv4和IPv6的普通TCP,普通SSL,HTTP和HTTPS连接,能够与RSA,DSA和ECDSA密钥以及DHE和ECDHE密码套件配合工作,根据的OpenSSL版本,SSLsplit还支持SSL 3.0,TLS 1.0,TLS 1.1和TLS 1.2以及可选的SSL 2.0。

四、支持跨平台工作,SSLsplit支持FreeBSD、OpenBSD、Linux、Mac OS X。

首先,我们看一下在大菠萝的WEB管理界面中SSLsplit的设置

(傻瓜式一键操作,后面我们会在基于命令行层面再次了解SSLsplit):

在Configuration界面配置需要进行端口重定向需要的iptables规则,其中默认的规则将所有普通访问的80端口重定向到8080端口,将443、邮件服务IMAP over SSL 涉及到的993、587、465端口从定向到8443端口。(本次实验我们就不使用WhatsApp了,所以可删除对于5222端口重定向)

本文来自无奈人生安全网

在SSLsplit的Configuration中可以看到iptables的规则设定:

总的来说,在WiFi Pineapple Nano中的SSLsplit使用方法是简单粗暴式的一键“Start”,背后的操作都交给了软件内部已经设置好的配置文件,不过我认为刨根问底不仅仅是记者的天性,同时作为技术人的我们一样需要探究本质的精神,后面我们将在系统内部在观察一下SSLsplit的具体配置文件是怎样设置的。

Ettercap部分:

Ettercap是著名的局域网攻击软件,就不重复其相关介绍了,直接来看在WiFi Pineapple Nano中WEB界面设置情况:

我们看到在WiFi Pineapple Nano的界面中ettercap一样贯穿了大菠萝的精神,简单而优雅,一键Start。

下面我们看一下Options给我们提供了哪些选项

本文来自无奈人生安全网

本文来自无奈人生安全网

从界面来看,已经将ettercap的各种选项参数简化为图形界面了。

MITM实验部分:

下面我们实际测试一下WiFi Pineapple Nano在MITM测试中的表现,

www.wnhack.com

www.wnhack.com