猎豹移动市值一天蒸发32.84%,是美国新发动的贸易战?还是中国公

广告位API接口通信错误,查看德得广告获取帮助

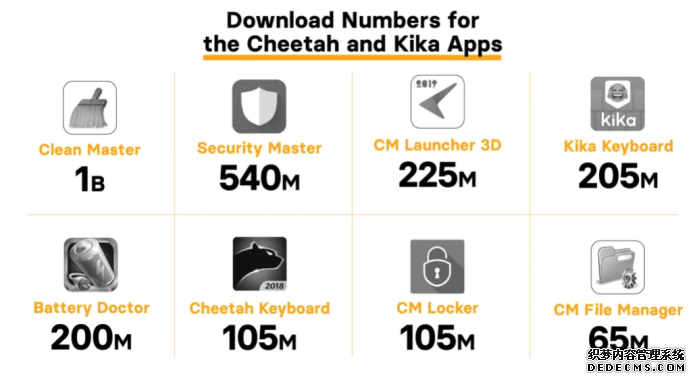

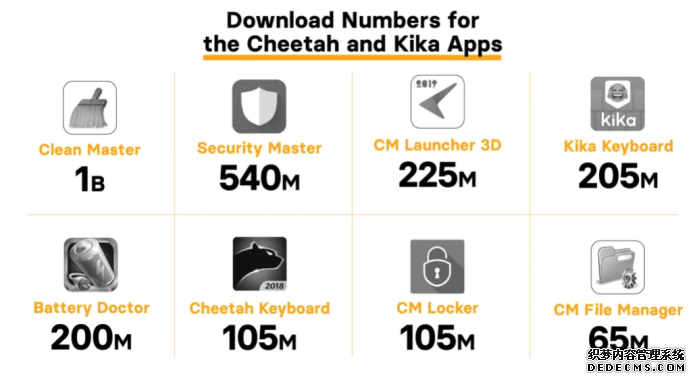

前言11月27日,美国的BuzzFeed新闻网站发布了一份来来自Kochava(App追踪分析公司)的研究报告,其中提到8款非常受欢迎的安卓应用利用用户权限卷入广告欺诈案中,可能窃走了数百万美元广告收益,且这些应用在Google Play的总下载量已经超过20亿次。

提到的8款安卓应用程序都是中国公司开发的,其中有7款是猎豹移动开发的,另一款则是Kika Tech(北京新美互通科技有限公司)开发的,不过Kika Tech背后最大投资方仍然是猎豹移动。本次涉及到的7款猎豹的应用程序包括:

· 猎豹清理大师

· 猎豹安全大师

· 猎豹3D桌面

· 电池医生

· Cheetah Keyboard

· 锁屏大师(CM Locker)

· CM文件管理器

另一个涉及Kika Tech的应用程序是Kika Keyboard键盘,Kika Keyboard键盘是一个针对安卓平台的智能键盘,并包含了多种主题、字体、音效等其它有趣的新功能。

这8款应用程序要求用户开放众多信息的访问权限,其中包括追踪用户的点击以及查看用户的下载信息,这无疑允许这些应用程序在无形中收集了大量的用户信息。广告欺诈调查公司Method Media Intelligence的CTO Sharma将这种行为称为“过度授权”,他说:

这些应用程序拥有极高的访问权限和极大的访问范围,也就是说能够收集非常多,甚至可以说是所有的信息。从隐私的角度来说,这其实是对用户的侵犯。

Sharma认为,谷歌和其他运营应用程序平台的公司不应该允许此类拥有“过度访问权限”的程序在其商店中上架。他说:

在安卓这个系统中,几乎没有什么监管和安全可言。

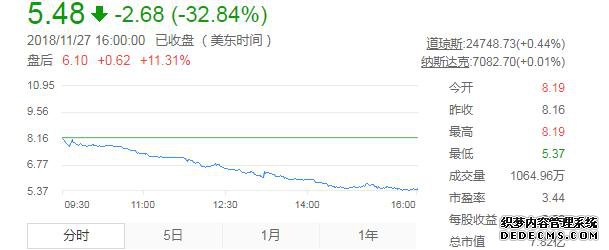

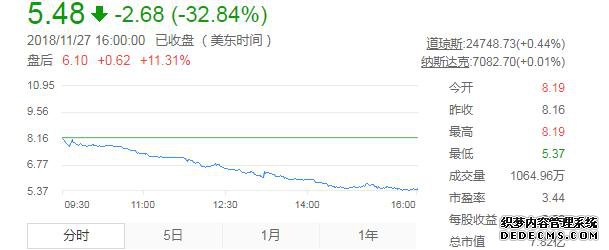

消息一出,当日美股市场上,猎豹移动盘中一路走低,截至收盘跌幅达32.84%,报价5.48美元创上市以来新低,市值蒸发约三分之一。

Kochava所发现的猎豹移动和Kika Tech的广告欺诈过程

Kochava发现,猎豹移动和Kika的App会追踪用户下载新App的时间,并宣称这些数据是自家的App促使用户下载了新App,用这种点击刷量的作弊方式骗取广告收益。因为许多新开发的应用程序的开发商需要支付一笔费用(或赏金),来让其他程序或合作伙伴帮助推广自己的程序,一般情况下的推广费用是按着下载量来计算的,即用户安装一次,就给合作伙伴一些钱。因此为了获得这些推广收益,就会出现点击作弊的情况。

据此前媒体报道,在安卓手机的App点击作弊并不鲜见。今年10月23日的谷歌官方博客文章称,正在进行广泛的内部系统筛查,打击数字广告生态系统的不法流量。据谷歌估算,谷歌广告商在所有App和网站蒙受的这类损失接近1000万美元。

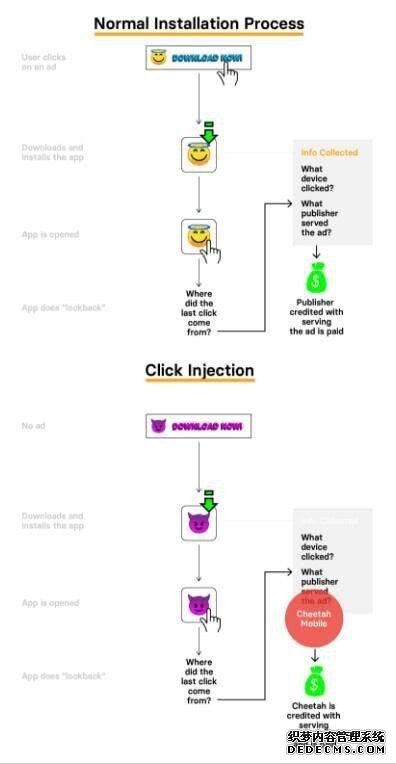

Kochava发现,猎豹和Kika的这种做法被称为“点击泛滥”和“点击注入”,确保这些公司即使在应用程序安装过程中没有起到什么作用,也能获得相应的安装佣金。

Kochava的客户分析主管格兰特西蒙斯(Grant Simmons)表示:“毋庸置疑,这是盗窃行为。”

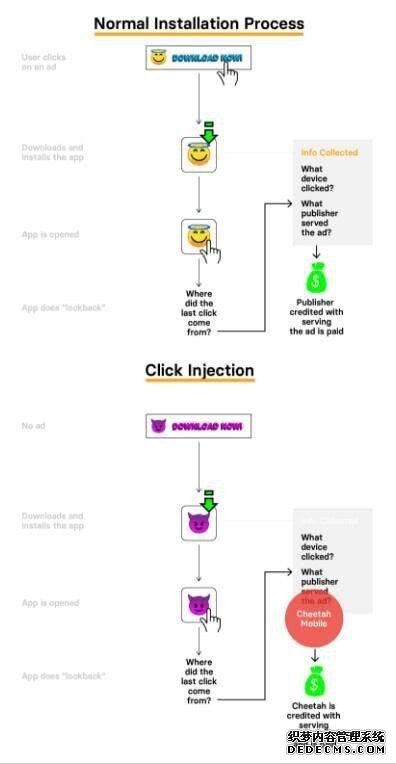

点击注入的流程欺诈

在新应用上市的过程中,程序开发人员可能需要支付一笔5美分到3美元不等的费用(或者说是佣金)给他们的广告合作方,目的是让他们帮助推广新应用,促使更多的用户安装。如果用户通过某网站的广告下载并打开了这款应用程序,那么程序的开发者就会向广告方以及插播广告的平台支付费用。而因为在这个过程中,软件的下载经过了好几个环节,因此开发者必须弄清究竟哪一方可以得到佣金。然而在现实操作中,想要弄清这个问题是非常困难的。Kochava就发现,猎豹和Kika的应用程序会在用户下载App时进行追踪记录,并将这些下载量变成自己的,以从广告商处获得佣金。

如果用户点击某个应用程序的广告,然后安装并打开它,该应用程序的开发人员将向广告网络付费。所以关键是要知道谁应该为推动安装而获得奖励,因为这笔收入需要流向提供广告服务的网络,以及广告出现的网站和应用发布者。这就是这个系统的弱点。应用程序安装归属(App install attributor)通常不是一门精确的科学,因为很难确定是哪个广告导致应用程序在特定的手机上被安装的。

要将安装归功于正确的一方,需要将有关用于点击广告的设备信息,以及服务于该设备的网络和发布者的信息与应用程序一起传递。当应用程序最终被打开时,它会执行“回溯”操作,查看最后一次点击来自哪里,并相应的设置安装属性。

Kochava发现,猎豹和Kika应用程序正在利用这一归因系统,以确保它们获得最后一次点击的奖励。即使没有提供广告,也没有在安装过程中扮演任何角色,也可以获得报酬。

猎豹应用程序的欺诈过程

Kochava发现了7个猎豹应用程序,这些应用程序要求用户允许它们查看新应用程序的下载时间,并能够启动其他应用程序。当用户下载新应用程序时,猎豹应用程序会侦听。一旦检测到新的下载,猎豹应用就会查找该应用程序可用的活动安装赏金。然后,它会发送包含相关应用程序归属信息的点击,以确保猎豹赢得佣金,尽管这与正在下载的应用程序无关。另外为了获取更多的佣金,猎豹的应用程序还可以在用户不知情的情况下启动新下载的应用程序。这有助于提高它在安装应用程序时获得的赏金。因为只有当用户打开一个新应用程序时,它才能获得佣金。

Kika应用程序的欺诈过程

Kika键盘的独特定位可以执行“点击泛滥”和“点击注入”操作。作为键盘,它要求用户允许它查看正在键入的内容。Kika应用程序使用这种功能监听用户对其他应用程序进行的任何搜索。Kochava发现,Kika键盘开始寻找与这些搜索相关的应用程序提供的安装奖励。一旦Kika通过应用程序搜索功能识别出应用程序,它就会用这些应用程序中包含的属性信息生成一系列点击,试图在任何与用户应用程序搜索相关的未来安装中获得奖励。 前言

11月27日,美国的BuzzFeed新闻网站发布了一份来来自Kochava(App追踪分析公司)的研究报告,其中提到8款非常受欢迎的安卓应用利用用户权限卷入广告欺诈案中,可能窃走了数百万美元广告收益,且这些应用在Google Play的总下载量已经超过20亿次。

提到的8款安卓应用程序都是中国公司开发的,其中有7款是猎豹移动开发的,另一款则是Kika Tech(北京新美互通科技有限公司)开发的,不过Kika Tech背后最大投资方仍然是猎豹移动。本次涉及到的7款猎豹的应用程序包括:

· 猎豹清理大师 www.wnhack.com

· 猎豹安全大师

· 猎豹3D桌面

· 电池医生

· Cheetah Keyboard

· 锁屏大师(CM Locker)

www.wnhack.com

· CM文件管理器

另一个涉及Kika Tech的应用程序是Kika Keyboard键盘,Kika Keyboard键盘是一个针对安卓平台的智能键盘,并包含了多种主题、字体、音效等其它有趣的新功能。

这8款应用程序要求用户开放众多信息的访问权限,其中包括追踪用户的点击以及查看用户的下载信息,这无疑允许这些应用程序在无形中收集了大量的用户信息。广告欺诈调查公司Method Media Intelligence的CTO Sharma将这种行为称为“过度授权”,他说:

这些应用程序拥有极高的访问权限和极大的访问范围,也就是说能够收集非常多,甚至可以说是所有的信息。从隐私的角度来说,这其实是对用户的侵犯。 www.wnhack.com

Sharma认为,谷歌和其他运营应用程序平台的公司不应该允许此类拥有“过度访问权限”的程序在其商店中上架。他说:

在安卓这个系统中,几乎没有什么监管和安全可言。

消息一出,当日美股市场上,猎豹移动盘中一路走低,截至收盘跌幅达32.84%,报价5.48美元创上市以来新低,市值蒸发约三分之一。

www.wnhack.com

Kochava所发现的猎豹移动和Kika Tech的广告欺诈过程

Kochava发现,猎豹移动和Kika的App会追踪用户下载新App的时间,并宣称这些数据是自家的App促使用户下载了新App,用这种点击刷量的作弊方式骗取广告收益。因为许多新开发的应用程序的开发商需要支付一笔费用(或赏金),来让其他程序或合作伙伴帮助推广自己的程序,一般情况下的推广费用是按着下载量来计算的,即用户安装一次,就给合作伙伴一些钱。因此为了获得这些推广收益,就会出现点击作弊的情况。

据此前媒体报道,在安卓手机的App点击作弊并不鲜见。今年10月23日的谷歌官方博客文章称,正在进行广泛的内部系统筛查,打击数字广告生态系统的不法流量。据谷歌估算,谷歌广告商在所有App和网站蒙受的这类损失接近1000万美元。

无奈人生安全网

Kochava发现,猎豹和Kika的这种做法被称为“点击泛滥”和“点击注入”,确保这些公司即使在应用程序安装过程中没有起到什么作用,也能获得相应的安装佣金。

Kochava的客户分析主管格兰特西蒙斯(Grant Simmons)表示:“毋庸置疑,这是盗窃行为。”

点击注入的流程欺诈 本文来自无奈人生安全网

在新应用上市的过程中,程序开发人员可能需要支付一笔5美分到3美元不等的费用(或者说是佣金)给他们的广告合作方,目的是让他们帮助推广新应用,促使更多的用户安装。如果用户通过某网站的广告下载并打开了这款应用程序,那么程序的开发者就会向广告方以及插播广告的平台支付费用。而因为在这个过程中,软件的下载经过了好几个环节,因此开发者必须弄清究竟哪一方可以得到佣金。然而在现实操作中,想要弄清这个问题是非常困难的。Kochava就发现,猎豹和Kika的应用程序会在用户下载App时进行追踪记录,并将这些下载量变成自己的,以从广告商处获得佣金。

如果用户点击某个应用程序的广告,然后安装并打开它,该应用程序的开发人员将向广告网络付费。所以关键是要知道谁应该为推动安装而获得奖励,因为这笔收入需要流向提供广告服务的网络,以及广告出现的网站和应用发布者。这就是这个系统的弱点。应用程序安装归属(App install attributor)通常不是一门精确的科学,因为很难确定是哪个广告导致应用程序在特定的手机上被安装的。 本文来自无奈人生安全网

要将安装归功于正确的一方,需要将有关用于点击广告的设备信息,以及服务于该设备的网络和发布者的信息与应用程序一起传递。当应用程序最终被打开时,它会执行“回溯”操作,查看最后一次点击来自哪里,并相应的设置安装属性。

Kochava发现,猎豹和Kika应用程序正在利用这一归因系统,以确保它们获得最后一次点击的奖励。即使没有提供广告,也没有在安装过程中扮演任何角色,也可以获得报酬。

猎豹应用程序的欺诈过程

Kochava发现了7个猎豹应用程序,这些应用程序要求用户允许它们查看新应用程序的下载时间,并能够启动其他应用程序。当用户下载新应用程序时,猎豹应用程序会侦听。一旦检测到新的下载,猎豹应用就会查找该应用程序可用的活动安装赏金。然后,它会发送包含相关应用程序归属信息的点击,以确保猎豹赢得佣金,尽管这与正在下载的应用程序无关。另外为了获取更多的佣金,猎豹的应用程序还可以在用户不知情的情况下启动新下载的应用程序。这有助于提高它在安装应用程序时获得的赏金。因为只有当用户打开一个新应用程序时,它才能获得佣金。 无奈人生安全网

Kika应用程序的欺诈过程

Kika键盘的独特定位可以执行“点击泛滥”和“点击注入”操作。作为键盘,它要求用户允许它查看正在键入的内容。Kika应用程序使用这种功能监听用户对其他应用程序进行的任何搜索。Kochava发现,Kika键盘开始寻找与这些搜索相关的应用程序提供的安装奖励。一旦Kika通过应用程序搜索功能识别出应用程序,它就会用这些应用程序中包含的属性信息生成一系列点击,试图在任何与用户应用程序搜索相关的未来安装中获得奖励。。 (责任编辑:admin)

【声明】:无奈人生安全网(http://www.wnhack.com)登载此文出于传递更多信息之目的,并不代表本站赞同其观点和对其真实性负责,仅适于网络安全技术爱好者学习研究使用,学习中请遵循国家相关法律法规。如有问题请联系我们,联系邮箱472701013@qq.com,我们会在最短的时间内进行处理。